Содержание

2 возможных способа взлома SIM-карты (и способы ее защиты)

Вы, вероятно, знаете, что операционная система смартфона нуждается в регулярном обновлении для защиты от уязвимостей системы безопасности. Но ваша SIM-карта также может быть источником угроз. В этой статье я расскажу вам о том, как хакеры могут использовать SIM-карты для доступа к устройствам, а также посоветую, как обеспечить безопасность вашей SIM-карты.

1. Simjacker

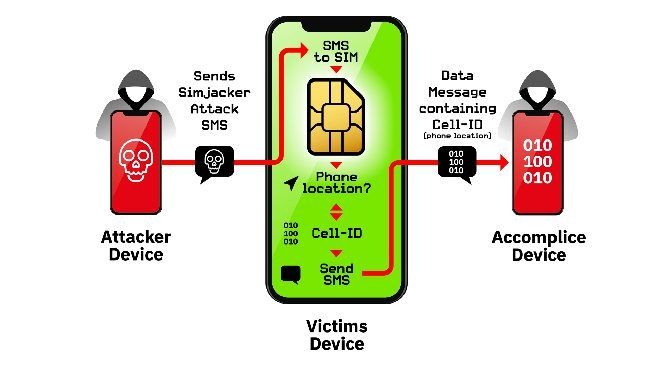

В сентябре 2019 года специалисты по безопасности компании AdaptiveMobile Security объявили об обнаружении новой уязвимости безопасности под названием Simjacker. Эта сложная атака нацелена на SIM-карты. Реализовать её можно, отправив код на целевое устройство с помощью SMS-сообщения.

Если цель открывает сообщение, хакеры могут использовать код для наблюдения за ним, шпионить за звонками и сообщениями и даже отслеживать местоположение.

Уязвимость реализуется с помощью программного обеспечения под названием S@T Browser, которое является частью набора инструментов SIM-приложений (STK), используемого многими телефонными операторами на своих SIM-картах. Браузер SIMalliance Toolbox Browser — по сути, это базовый веб-браузер, позволяющий поставщикам услуг взаимодействовать с веб-приложениями, такими как электронная почта.

Однако теперь, когда большинство людей используют на своем устройстве такие браузеры, как Chrome или Firefox, S@T-браузер используется редко. Впрочем, программное обеспечение все еще установлено на большом количестве устройств, что делает их уязвимыми для Simjacker-атак.

Исследователи полагают, что за последние два года эта атака была использована во многих странах, уточняя, что протокол S@T используется операторами мобильной связи по меньшей мере в 30 странах с общей численностью населения более миллиарда человек, в основном на Ближнем Востоке, в Азии, Северной Африке и Восточной Европе.

Они также полагают, что этот эксплойт был разработан и использован частной компанией, которая сотрудничает с различными правительствами для мониторинга конкретных людей. В настоящее время жертвами этой атаки ежедневно становятся от 100 до 150 человек.

Поскольку атака работает на SIM-карты, все типы телефонов уязвимы, включая как iPhone, так и Android устройства. Simjacker работает даже на eSIM.

2. Замена SIM-карты

Еще одной проблемой безопасности, о которой вы могли слышать, является подмена SIM-карты. В августе 2019 года хакеры использовали вариант этой технологии, чтобы захватить личный аккаунт Джека Дорси в Твиттере. Это событие повысило осведомленность о том, насколько разрушительными могут быть эти нападения. Относительно простой метод использует обман и человеческий инжиниринг, а не технические уязвимости.

Чтобы произвести замену SIM-карты, хакер сначала позвонит вашему оператору мобильной связи. Будет притворяться тобой и попросит заменить SIM-карту. Скажут, что хотят перейти на новое устройство и поэтому нуждаются в новой SIM-карте. В случае успеха телефонный провайдер отправит им SIM-карту.

Затем они могут украсть ваш номер телефона и связать его со своим собственным устройством.

Это имеет два эффекта. Во-первых, ваша настоящая SIM-карта будет деактивирована оператором и перестанет работать. Во-вторых, хакер получает контроль над телефонными звонками, сообщениями и двухфакторными запросами на аутентификацию, отправляемыми на ваш номер телефона. Это означает, что у них может быть достаточно информации для доступа к вашим банковским счетам, электронной почте и многому другому.

И они могут даже заблокировать доступ к вашим счетам.

Замену SIM-карты трудно защитить. Хакеры могут убедить агента службы поддержки клиентов, что это вы. Как только у них будет ваша SIM-карта, они получат контроль над вашим номером телефона. И ты можешь даже не знать, что ты мишень, пока не станет слишком поздно.

Как обезопасить свою SIM-карту

Если вы хотите защитить свою SIM-карту от подобных атак, вы можете предпринять следующие шаги.

Защита от социально-инжиниринговых атак

Чтобы защитить себя от замены SIM-карты, хакеру должно быть трудно найти о вас информацию. Злоумышленники будут использовать данные, которые они найдут о вас в интернете, такие как имена друзей и семьи или ваш адрес. Эта информация поможет убедить агента службы поддержки клиентов в том, что это вы.

Попробуйте ограничить доступ к этой информации, настроив свой профиль в социальных сетях только для друзей и ограничив доступ к публичной информации, которой вы обмениваетесь на других сайтах. Также не забудьте удалить старые учетные записи, которые вы больше не используете для предотвращения их взлома.

Другой способ защиты от замены SIM-карт — не допускать фишинга. Хакеры могут попытаться взломать вашу телефонную книгу, чтобы получить дополнительную информацию, которую они могут использовать для копирования вашей SIM-карты. Будьте начеку в плане подозрительных электронных писем или страниц входа в систему. Будьте осторожны при вводе своих регистрационных данных для любой учетной записи, которую вы используете.

Наконец, подумайте, какие методы двухфакторной аутентификации вы используете. Некоторые двухфакторные службы аутентификации отправят SMS-сообщение на устройство с кодом аутентификации. Это означает, что если ваша SIM-карта взломана, хакеры смогут получить доступ к вашим учетным записям, даже если у вас включена двухфакторная аутентификация.

Вместо этого используйте другой метод аутентификации, например, приложение Google Authentication. Таким образом, аутентификация будет привязана к вашему устройству, а не к номеру телефона, что делает его более защищенным от замены SIM-карты.

Установка системы блокировки SIM-карты

Наиболее важной мерой безопасности, которую вы можете принять для защиты от SIM-атак, является добавление PIN-кода к вашей карте.

Другие советы по безопасности

Как всегда, вы должны использовать надежные индивидуально сгенерированные пароли. Не используйте старые пароли повторно и не используйте один и тот же пароль для нескольких учетных записей.

Кроме того, убедитесь, что ваши ответы на вопросы о восстановлении пароля не являются общедоступными, например, девичья фамилия вашей матери.

Спасибо, что читаете! Подписывайтесь на мой канал в Telegram и Яндекс.Дзен. Только там последние обновления блога и новости мира информационных технологий.

Респект за пост! Спасибо за работу!

Хотите больше постов? Новости технологий? Обзоры гаджетов? Для всего этого, а также для продвижения сайта, развития, покупки нового дизайна и оплаты хостинга, мне необходима помощь от вас, читатели. Подробнее о донатах читайте на специальной странице.

На данный момент есть возможность поддержать меня через Яндекс Деньги:

И PayPal. Спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.

*102# . Please wait . Your accurate balance is $0.06

Довольно печальная картина, которую вы наверняка не раз наблюдали на экране своего

мобильного друга. А вам приходила когда-нибудь в голову мысль о разговорах за

чужой счет? Нет, я не буду учить вас воровать чужие симки и говорить по ним через

службу дозвона. Так вас в тот же день отрубят, а за воровство еще и срок дадут.

Есть тема пореальнее. Если сделать копию SIM карты какого-нибудь лоха, то вряд ли

он догадается, что за его счет кто-то развлекается (если, конечно, не сильно наглеть).

Однако меня преследовали немного другие побуждения.

Недавно у нас в Новосибирске появился третий оператор сотовой связи – Мегафон,

знаменитый своими "щадящими" тарифами. Но Билайн и МТС, не желая отдавать ему

своих драгоценных абонентов установили заоблачные цены на звонки этому

ОПСОСу (ОПератор СОтовой Связи). Но у него все же есть одно явное преимущество

даже перед городской телефонной сетью – звонки по межгороду (точнее внутри

сибирского региона, в который входят весьма обширное число городов) и городские

телефоны стоят так же, как и внутри сети! Поэтому появляется необходимость подключения к нескольким ОПСОСам. В моем случае

к трем (У Билайн – дешевый Интернет, МТС – связь, Мегафон – межгород). То есть

придется таскать с собой три симки и постоянно менять их. Один из выходов – купить

три сотика и склеить их скотчем, однако это накладно и таскать с собой такую

бандуру не каждому под силу. Но есть более элегантное решение.

Есть такой девайс – называется Multi-SIM.

Внешне похож на обычную SIMку, а по функциональности как десять

(хотя зависит от ее типа), причем не обязательно от одного оператора! С технической точки зрения Multi-SIM карта

(она же Clone Card) – это контактная чиповая карточка (она же smart-карта)

с микропроцессором PIC и памятью EEPROM. Для работы в качестве SIM-карт

(точнее их эмуляции) она специально прошивается соответствующим программатором.

Теперь подробнее о возможностях, которые перед вами открывает этот

stuff. Для каждого номера можно независимо указать номер центра SMS и настройки

GPRS. Какую SIM загружать при включении телефона вы выбираете, вводя соответствующий

для каждой симки PIN-код. Или же, если не хотите каждое утро набирать его

(для тех, кто выключает телефон на ночь) задаете по умолчанию какую симку загружать.

Так же в меню телефона появляется новый пункт, из которого можно быстро

переключиться на другую симку (т.е. другого ОПСОСа). Телефон для этого выключать

не надо. Переключение (вместе с регистрацией в сети) занимает меньше 20 секунд.

Как это работает

Для эмуляции SIMки нужно сначала достать из нее регистрационные данные – это так

называемые международный идентификатор абонента – IMSI (International Mobile Subscriber Identity)

и индивидуальный ключ аутентификации абонента KI (Key Individual). Если эти самые

KI и IMSI известны и у вас есть Multi-SIM карта, прошитая SIM-EMU версии 6 или 5,

(Рекомендую покупать уже прошитую и обрезанную карту – сэкономите на программаторе

и нервных клетках, которые не восстанавливаются), то вставляйте Multi-SIMку в сотовый и,

следуя пунктам меню симки, вводите KI, IMSI для каждой симки, которую хотите

эмулировать и какие хотите PIN, PUK коды, а также номера SMS центров.

Все, карта готова. Основную трудность представляет нахождение этих самых KI&IMSI.

Ключ KI хранится на СИМ-карте в закрытой области памяти, т.е. внешнего доступа

к нему нет. Остальные данные, типа телефонной книги, sms-ок и прочего хранится

в защищенной области памяти, которая может быть защищена только PIN кодом.

Шифрованием занимается алгоритм A3-A8, который реализован на аппаратном уровне

в СИМ-карте. Примерно так все происходит: базовая станция (БС) посылает случайное

число (возможно 32-х разрядное), соответственно телефон получает его, передает

в SIM-ку, она шифрует по алгоритму A3-A8 с использованием KI, и далее

результат передается обратно на БС, таким образом KI никогда не передается

в эфир в открытом виде (из этого по идее следует, что его невозможно вычислить

через эфир), далее базовая станция делает то же самое, и в конце этого события

сравнивает свой результат с присланным, и если он сходится, то можно звонить

– доступ к коммутатору разрешен.

Однако, разработчики этого алгоритма (алгоритм шифрования COMP128-1) допустили

серьезную ошибку, благодаря которой можно вычислить KI и IMSI. Для того, чтобы

считать эти данные необходимо специальное устройство, называемое GSM SIM Card Reader

(считыватель, программатор), которое нужно либо самому собрать, либо купить.

Кроме того, как вы догадываетесь, нужен специальный софт для работы с этим делом.

Я пользуюсь SimScan верси 2.01. У меня на XP без проблем работает.

Разобраться с ней у вас не составит труда, единственное, что посоветую – оставьте

все настройки по умолчанию. У меня на третьем пне c

256 Mб оперативки сканирование заняло 40 минут, однако

следует заметить, что лимитирующим фактором здесь является скорость обращения к

SIM карте, а не скорость компьютера. Если сканирование прошло удачно, и вы получили KI и IMSI, то дело в шляпе. А если

нет. то возможно два варианта: либо симка запоролась (скорее всего) и вам

придется ее менять, либо не запоролась. Дело в том, что

нехорошие операторы придумали новую "защиту" – ставят ограничение на

число обращений к сим-карте, однако я с такими не встречался и у меня ни одного

летального исхода не было. Слышал про реальную защиту COMP128-2, с которой SimScan не справляется. Но я думаю, что наши люди и с ней разберутся.

Так что дерзайте!

А что будет если.

. одновременно использовать копию и оригинал sim в сети?

Люди, которые с этим детально разбирались говорят:

Работает нормально, разговор сбрасывается только если обе карточки находятся в

зоне действия одной базовой станции. Если в разных городах или в роуминге –

вообще без проблем. Звонок входящий приходит на ту, которая последний

раз общалась с базовой станцией. Но в каждом конкретном случае бывают нюансы,

которые зависят от настройки оборудования у оператора.

Вот таблица, показывающая какие типы карточек бывают и их параметры:

Практически каждый телефон использует SIM-карты. Казалось бы, такой распространенный формат должен быть полностью защищен от взлома, однако это не так. Карстен Нол (Karsten Nohl) из Security Research Labs обнаружил дыру в защите SIM-карт.

Отправляя пользователю SMS-сообщение, замаскированное под сообщение от оператора, Карстен в 25% случаев получал в ответ сообщение об ошибке с необходимой для взлома защиты SIM-карты информацией. Зная эти данные, можно отправить второе сообщение, которое откроет доступ к прослушиванию телефонных звонков, отправке сообщений, мобильным покупкам и другим личным данным.

Впрочем, данный алгоритм взлома работает только с SIM-картами, использующими старый стандарт шифрования DES. Использующие более совершенный стандарт Triple DES взлому не подвержены. Сказать точно, сколько примерно SIM-карт могут быть взломаны таким нехитрым способом, сложно, Нол считает, что это примерно 750 миллионов. Ассоциация GSM уже связалась с операторами, чтобы обсудить данную проблему и найти способы защитить пользователей.