Содержание

В наше время практически не существует кардинальных средств защиты от взлома компьютерных устройств и получения доступа к личной конфиденциальной информации пользователя.

Установление пароля администратора также не является такой уж действенной защитой компьютера, поскольку существует, как минимум, несколько способов его взломать и обойти.

Взломать пароль Администратора и войти в систему под его учетной записью — легко и без усилий

О том, какие это способы и пойдет речь в данной статье.

Три совета хакера как взломать пароль Администратора

Совет 1. Сбрасываем пароль с помощью «Интерпретатора команд» в Windows

Для этого последовательно выполняем следующие действия:

- нажимаем «Пуск» и выбираем «Все программы»;

Нажимаем «Пуск» и далее выбираем «Все программы»

Далее нажимаем «Стандартные» и «Выполнить»

В командной строке «Выполнить» пишем «cmd»

В окне Интерпретатора команд вводим команду «control userpasswords2» и нажимаем «Ок»

В поле «Пользователи «выделяем нужную нам учетную запись

Снимаем флажок «Требовать ввод имени пользователя и пароля»

В появившемся окне «Автоматический вход в систему» вводим пароль либо оставляем поле пустым.

Совет 2. Сбрасываем пароль учетной записи Администратор в Безопасном режиме

Для осуществления сброса встроенной учетной записи «Администратор», действуем пошагово, согласно ниже приведенной инструкции.

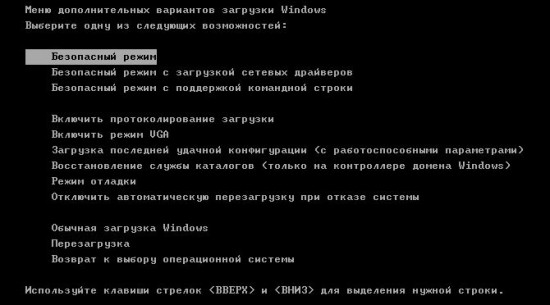

Шаг 1. Перезагружаем компьютер и во время загрузки нажимаем клавишу F8.

Для входа в Безопасный режим при включении или перезагрузки компьютера нажимаем на клавишу F8

Шаг 2. В появившемся меню нам предлагается выбрать один из дополнительных вариантов загрузки операционной системы Windows – выбираем «Безопасный режим».

В меню дополнительных вариантов загрузки выбираем Безопасный режим

Шаг 3. Далее входим в систему посредством встроенной учетной записи Administrator, у которой как правило по умолчанию пароль отсутствует. Для этого в поле логина вписываем «Administrator» либо это же слово по-русски. Поле пароля оставляем свободным, а просто нажимаем «Ввод».

В безопасном режиме выбираем не защищенную паролем встроенную учетную запись Administrator

Шаг 4. В появившемся окне с предупреждением, что Windows находится в Безопасном режиме, нажмем подтверждение «Да».

Нажмем «Да» для продолжения работы в Безопасном режиме

Шаг 5. Начинаем работу в режиме безопасности – как только загрузится рабочий стол, нажимаем такую последовательность опций:

Пуск –> Панель управления –> Учетные записи пользователей

В Безопасном режиме выбираем «Учетные записи пользователей»

Шаг 6. Наводим курсор на то имя пользователя, пароль которого необходимо отредактировать либо сбросить, жмем на этот значок учетной записи.

Шаг 7. В появившемся слева меню, выбираем пункт «Изменение пароля», вводим новый пароль и подтверждаем его. Если мы просто производим сброс пароля, то данное поле оставляем пустым.

В меню слева выбираем опцию «Изменение пароля», далее вводим новый пароль и после подтверждаем его

Шаг 8. Нажимаем кнопку «Сменить пароль».

Вводим пароль и подтверждаем его

Шаг 9. Закрываем вначале окно «Учетные записи пользователей», затем окно «Панель управления».

Шаг 10. Перезагружаем компьютер.

Совет 3. Как сбросить пароль от встроенной учетной записи Администратора

Этот совет пригодится тем, кто столкнулся с проблемой, когда встроенная учетная запись защищена паролем, который мы, естественно, благополучно забыли. Итак, действуем, согласно нижеприведенному инструктажу:

-

Нам понадобиться компакт-диск (либо флешка) с набором реанимационных программ для восстановления Windows, который мы вставляем в дисковод, после чего перезагружаем наш компьютер.

Для восстановления системы отлично подойдет диск-реаниматор

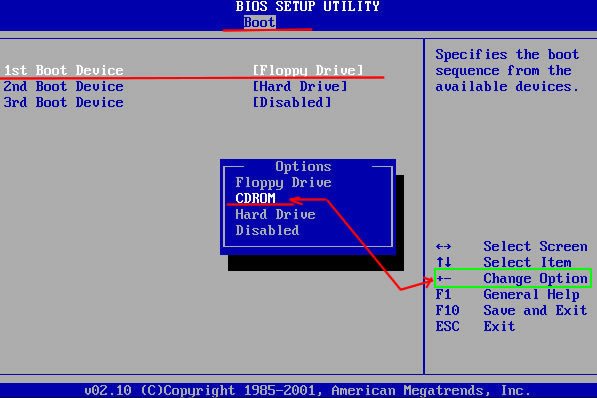

Входим в BIOS при помощи клавиши Dilete во время перезапуска компьютера

В BIOS ставим приоритет загрузки с CD-ROM

В редактируемой копии Windows выбираем «Восстановление системы»

В диалоговом окне Параметры восстановления системы выбираем Командная строка

Находим и выделяем раздел HKEY_LOCAL_MACHINE

Выбираем HKEY_LOCAL_MACHINE.. и дважды щелкаем по ключу F

Данное число «11» заменяем на цифру «10»

Выбираем меню File — Load hive и подтверждаем выгрузку куста

Взламываем пароль Администратора в Windows 8

Для операционной системы Windows 8 существует свой несложный способ сброса пароля Администратора. Все, что вам нужно для этого сделать, это следовать пунктам нижеприведенной пошаговой инструкции:

Шаг 1. Заходим в раздел «Восстановление системы», а далее консоль «Диагностика», где выбираем раздел «Дополнительные параметры».

Заходим в «Диагностику» и выбираем «Дополнительные параметры»

Шаг 2. Заходим в командную строку и вводим следующую команду:

copy с:windowsSystem32sethc.exe с: emp –и производим копирование файла sethc.exe, чтобы его случайно не потерять.

Копируем файл «sethc.exe» для избежания его потери

Шаг 3. Теперь в командной строке пишем следующее:

copy c:windowsSystem32cmd.exe c:windowsSystem32sethc.exe, то есть вместо «sethc.exe» вводим «cmd.exe».

Заменим файл «sethc.exe» на «cmd.exe»

Шаг 4. Выходим из командной консоли при помощи команды «exit».

Шаг 5. Перезагружаем наш компьютер и производим загрузку с обычными параметрами.

Шаг 6. Нажимаем клавишу «Shift» пять раз для запуска командной строки.

Нажимаем пятикратно клавишу Shift

Шаг 7. Вводим в командную консоль «lusrmgr.msc» и видим имя администратора.

Вводим в командную консоль «lusrmgr.msc «и видим имя администратора

Примечание: при отключенной учетной записи, ее можно активировать при помощи команды «net user «Имя_админа» /active:yes»

Шаг 8. Ставим новый пароль — набираем команду «net user «Имя админа» password».

При помощи команды net user Имя админа password ставим новый пароль

Шаг 9. Перезагружаем компьютер и входим в учетную запись администратора уже с новым паролем.

Входим в учетную запись администратора уже с новым паролем

Следует заметить, что данный способ одинаково подойдет и для более ранних версий операционных систем.

Вот такими нехитрыми способами можно сбросить пароль администратора на компьютере и ноутбуке в операционных системах Windows 7, 8 и 10.

Полезное видео по теме

Приведенные ниже видео наглядно продемонстрируют, как можно еще взломать пароль Администратора.

Сбросить пароль Администратора в Windows 7 при помощи небольшой программки

Как сбросить пароль при входе в Windows 8

Сброс пароля Администратора в Windows 10

Нету профиля администратора. Виден только запароленый профиль. А пароля не знаю, забыла.

Ещё одна специальная и эффективная программа Renee Passnow! Вот официальный сайт: https://www.reneelab.ru/system-rescue

Ну и нахрена этот пароль,если его легко так взломать[email protected]!#$!

УСЛУГИ ПО ВЗЛОМУ СОЦ.СЕТЕЙ, ПОЧТЫ, МЕСЕНДЖЕРОВ и др

Привет Всем . Знакомая ситуация,обожглась на всю жизнь.В браке с мужем прожили 15 лет,не считая то время встреч до свадьбы.Почувствовала,как отношения наши стали остывать.Муж начал задерживаться с работы,стал более холодным по отношению ко мне,начал прятать телефон.Вообщем его поведение очень изменилось…Данной проблемой я поделилась с близкой подругой.Она посоветовала мне обратиться к человеку,который занимается местонахождением,прослушкой телефона,переписками в соц.сетях.Мы начали искать такого человека,и нашли.Зовут его Алексей(8 968 649 02 03),ну это на тот случай,если кому то понадобится.Оказалось,что у моего мужа есть другая семья,в которой подрастают двое несовершеннолетних детей..Вот оказывается,как в жизни бывает.Не передать словами боль,которую я испытала.А я ведь,как и многие женщины любила и доверяла…Спасибо Алексею,за то что помог открыть мне глаза…. Лучше поздно,чем никогда..

вы олени с такими программами и с помощью всякой меня соседи задолбали

Приветствую на нашем блоге moicom.ru, который создан специально для помощи людям у кого сломался компьютер, или возникли какие-либо проблемы. Допустим вы забыли или потеряли свой пароль для входа в Windows.

Не нужно «рвать на себе волосы», переживать и нервничать по этому поводу. В данной статье мы с вами рассмотрим несколько способов как взломать пароль на компьютере в Windows XP и Windows 7, уберем старый пароль и спокойно войдем в нашу операционную систему.

Обходим пароль

В любой системе Windows существует несколько учетных записей, в том числе Администратор, с помощью которого мы и будем проводить наш эксперимент. Единственный нюанс, учетная запись Администратора видна только в безопасном режиме. Можно конечно же и в обычном режиме в него войти, но для этого потребуются дополнительные настройки и манипуляции, которые мы с Вами не будим рассматривать в данной статье.

Когда вы зайдете в безопасный режим, вам предложат выбрать учетную запись, с помощью которой произвести вход в систему. Нужно выбрать Администратора. Этот пользователь на компьютерах может отображаться по-разному, например Admin, Администратор или Administrator.

В большинстве случаев, примерно 90% о нем никто не подозревает и поэтому не ставят ему пароль. Его возможности практически безграничны. Так вот именно с помощью него мы и будим проводить наш эксперимент по взлому пароля других пользователей вашего компьютера.

Взлом пароля в Windows XP

Включаем наш компьютер и заходим в безопасный режим, для того чтобы в него войти нужно воспользоваться полезной F8.

Появляется окно с выбором пользователя, выбираем «Администратора» и заходим в систему. Если у вас попросили пароль, то данный метод не сработает и нужно будит воспользоваться специальными программами например ERD Commander. Если же все прошло удачно, идем дальше.

Заходим в меню «Пуск >>> Панель управления» .

Находим «Учетные записи пользователей» .

Заходим в нужную учетную запись, в которой необходимо взломать или поменять пароль.

Среди предложенных пяти возможностей, выбираем ту которая находиться посередине, то есть «Удаление пароля» .

Вам зададут вопрос: «Вы действительно хотите удалить пароль … ?». Жмем по кнопке «Удалить пароль» .

Закрываем все открытые окна и перезагружаем наш компьютер. После перезагрузки, он должен запуститься в обычном режиме и пароля быть не должно — если вы его удалили, если же изменили — то нужно будет набрать новый пароль.

Представляю ваш восторг — когда все заработает ))).

Взлом пароля в Windows 7

Данный способ в корне отличается от удаления пароля в Windows XP. Здесь все намного сложнее и запутаннее, но не нужно пугаться и расстраиваться. Любой пароль можно взломать, только чем он сложнее, тем дольше на это уйдет времени и использования специальных программ.

Наверняка вы все видели фильмы, или слышали новости о том, что какой-то неизвестный хакер взломал защитную систему банка, Пентагона или ЦРУ. Для данной процедуры нам понадобится загрузочный диск с операционной системой Windows 7.

Приступим к действию. Данный способ разделим на две части.

Первая часть

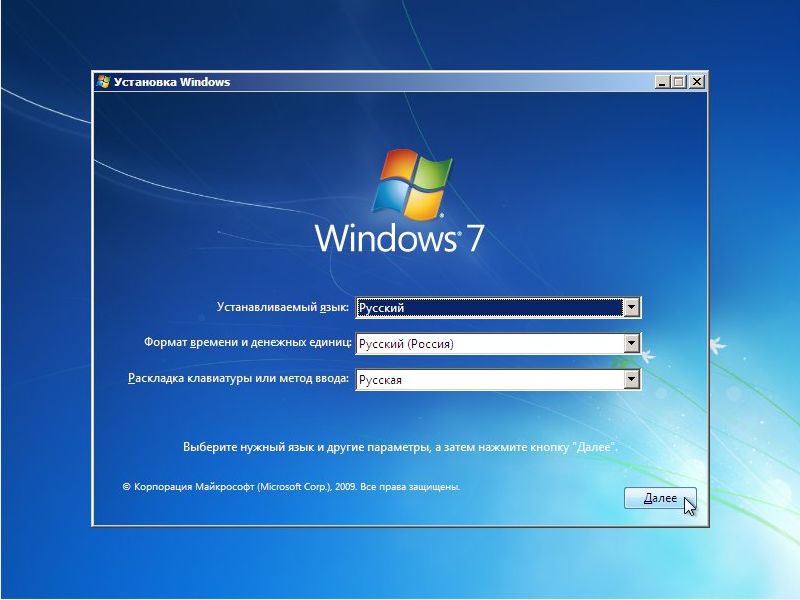

Включаем наш компьютер, вставляем загрузочный диск Windows 7 в привод и выставляем загрузку в биосе с CD — DVD дисковода.

Нужно нажать любую клавишу в черном окне.

После загрузки диска появится окно Установка Windows, нажимаем «Далее» .

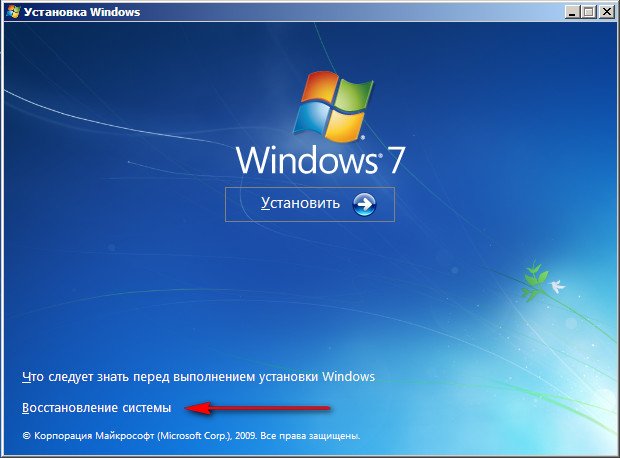

В следующем окне выбираем Восстановление системы, которое расположено слева внизу.

После этого в «Параметрах и восстановлении системы» находим и выбираем «Командную строку» .

В командной строке забиваем слово «regedit» (реестр компьютера) и нажимаем «Enter» .

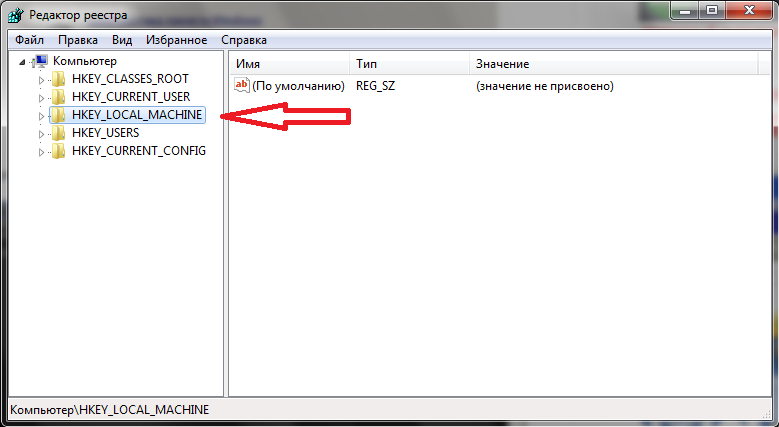

После которого, у вас появится окно «Редактора реестра». Заходим в папку «HKEY_LOCAL_MACHINE» .

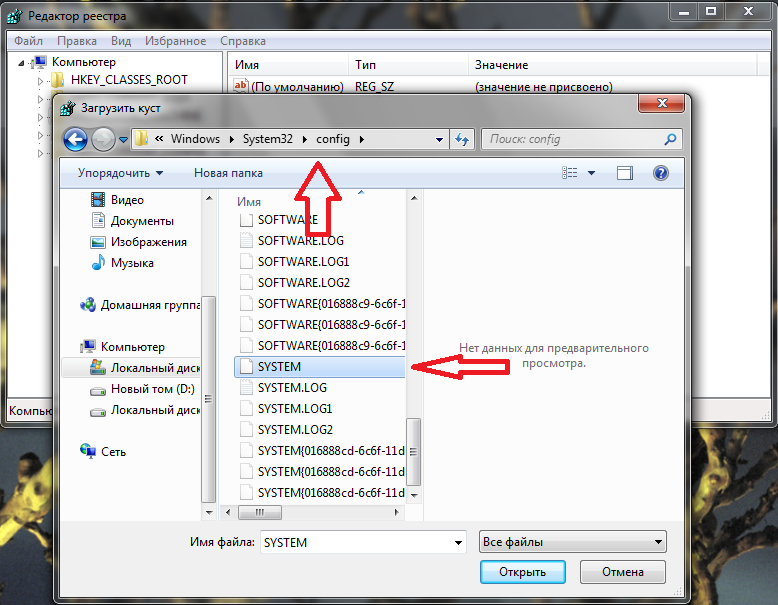

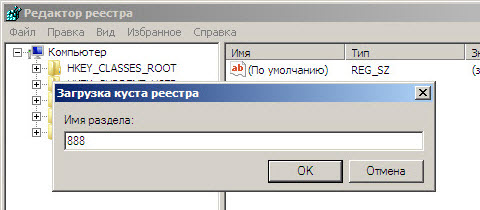

Затем выбираем «Файл >>> Загрузить куст» . После чего указываем путь к файлу под названием Sitemap (дословный перевод — карта сайта). Его можно найти по адресу: «:/Windows/System32/config/SYSTEM» .

Находим файл «Sitemap» , выделяем и открываем его. Выйдет окно, в котором нужно ввести любые символы (например восьмерки), жмем «ОК» .

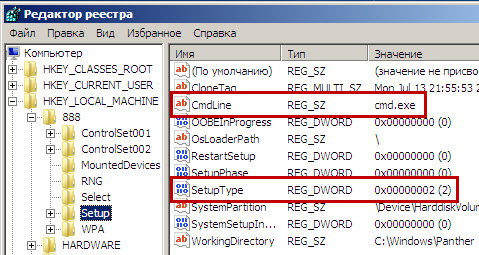

Далее заходим в созданный нами раздел: HKEY_LOCAL_MACHINE/888/Setup .

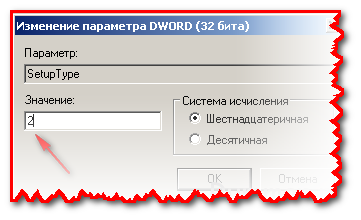

Идем в «Setup >>> Setup type» . Меняем ноль (0) на двойку(2) и жмем «OK» .

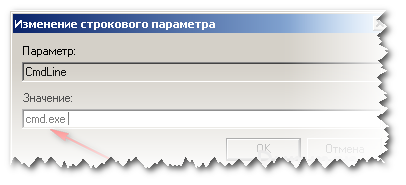

Заходим в «CmdLine >>> Изменение строкового параметра» . В поле Значение вводим «cmd.exe» и «OK» .

После этого выделяем наш новый созданный раздел, открываем «Файл» и нажимаем «Выгрузить куст» .

Закрываем редактор реестра и командную строку. После чего нажимаем «Перезагрузка» .

Переходим к самому интересному — сброс пароля.

Вторая часть

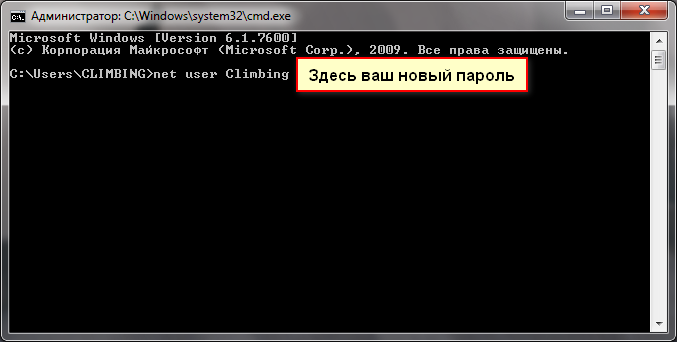

После перезагрузки вашего компьютера должно появится окно командной строки. Нам нужно написать следующую команду Net user имя_пользователя_новый_пароль > , затем нажать «Enter» . В моем случае пользователь Climbing.

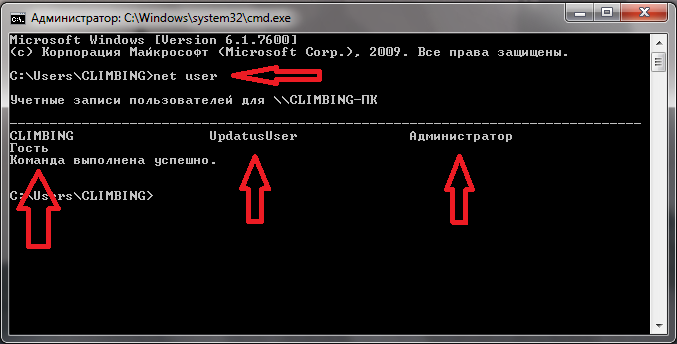

В появившемся окне у вас отобразиться информация о всех учетных записях. После того как введете имя вашей учетной записи и новый пароль, обязательно нужно нажать «Enter» . В конце, после перезагрузки и выполнения всех описанных действий, должно появиться примерно такое.

После всех выполненных выше действий вы должны без проблем зайти через вашу учетную запись и новый пароль в операционную систему Windows 7.

Допустим не один из данных способов вам не помог и проблема осталась не решенной, могу посоветовать перечитать данную статью и выполнить все выше описанные манипуляции заново.

Если проблема осталась не решенной, рекомендую воспользоваться программой «ERD Commander» — которая создана специально для того, чтобы снять пароль, если стандартные методы не помогают, так же в ней есть много различных полезных функций по реанимации вашего компьютера.

Можете зайти в поисковые системы и поискать ответы там, или же спросить у людей на форумах, посвященным проблемам подобной тематики. Наверняка кто-то уже сталкивался с подобными ситуациями и готов поделятся с вами решением данных проблем.

Видео инструкция от Василия Купчихина.

Как сбросить пароль в Windows XP и Windows 7

В заключение

В данной статье мы с вами разобрали несколько способов как взломать пароль на компьютере (изменить или убрать) в двух системах Windows XP и Windows 7. На данный момент вы стали немного грамотнее, тех людей, кто не умеет взламывать, изменять или убирать пароль в операционной системе. Заходите почаще, ведь у меня много интересного.

Возможно у вас появились вопросы связанные со взломом пароля на компьютере. Можете задавать их ниже в комментариях к этой статье, а так же воспользоваться формой обратной связи со мной.

Благодарю вас что читаете меня в Твиттере.

Оставайтесь на связи — мой канал You Tube .

Если приведенная выше информация оказалась для вас полезной, тогда рекомендую подписаться на обновления моего блога, чтобы всегда быть в курсе свежей и актуальной информации по настройке и ремонту вашего компьютера.

Не забудьте поделиться этой информацией с вашими знакомыми и друзьями. Нажмите на социальные кнопки — поблагодарите автора.

С уважением, Дмитрий Сергеев 22 сентября 2012

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если вы пингвин у вас линукс). Теперь у нас два варианта (ну как два, я нашел информацию по двум вариантам).

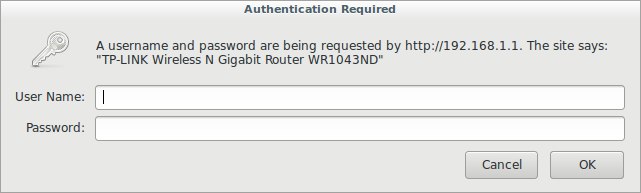

Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессию

-S выполнить SSL соединение

-s ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

-l ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

-p ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

-x МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите "-x -h" для помощи

-e nsr «n» — пробовать с пустым паролем, «s» — логин в качестве пароля и/или «r» — реверс учётных данных

-u зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

-C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

-M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ‘:’ можно задать порт

-o ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

-f / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

-t ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

-w / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адреса

-v / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

-q не печатать сообщения об ошибках соединения

-U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Ну вот так как-то:

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

Нас встречает форма на сайте:

Такой метод авторизации — http-post-form, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

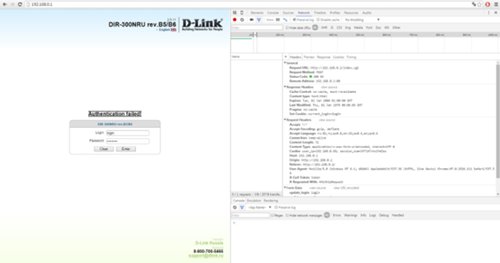

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

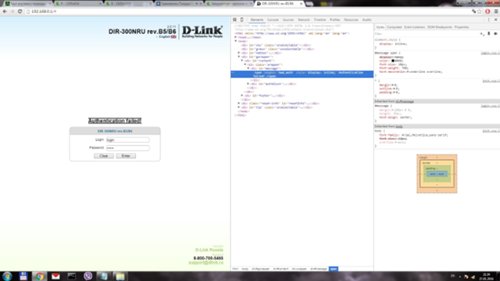

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log.

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

Переходим во вкладочку HEADERS ищем строку:

Отрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA и изменяем режим отображения на VIEV SOURCE.

Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата — D-link300NRU.