Содержание

- 1 WPAD или автоматическая настройка параметров прокси

- 2 Формат файла автонастройки прокси в Navigator’е

- 2.1 Сохранение файла автонастройки и настройка MIME-типа

- 2.2 Формат возвращаемой строки

- 2.3 Предопределённые функции и окружение для JavaScript-функции

- 2.4 Примеры

- 2.4.1 Пример 1: Использовать прокси для всех адресов за исключением локальных

- 2.4.2 Пример 1б: То же, что и выше, но использовать прокси для локальных серверов, которые находятся за фаерволом

- 2.4.3 Пример 2: Использовать прокси только для хостов с неизвестным адресом

- 2.4.4 Пример 3: Принятие решения на основе информации о подсети

- 2.4.5 Пример 4: Распределение нагрузки и перенаправление по шаблону URL

- 2.4.6 Пример 5: Настройка прокси для конкретного протокола

- 3 Содержание

- 4 Описание [ править | править код ]

- 5 Заметки [ править | править код ]

- 6 Требования [ править | править код ]

- 7 Безопасность [ править | править код ]

Технический блог специалистов ООО"Интерфейс"

- Главная

- WPAD или автоматическая настройка параметров прокси

WPAD или автоматическая настройка параметров прокси

- Автор: Уваров А.С.

- 21.05.2016

Прежде всего немного теории. Давайте разберемся, как работает протокол и какие сетевые службы нужны для этого.

Автоматическая настройка системы на работу с прокси-сервером производится специальным набором инструкций на JavaScript, который называется PAC-файл (Proxy Auto Configuration), для нахождения его расположения в локальной сети используется протокол WPAD (Web Proxy Auto-Discovery Protocol).

Рассмотрим следующую схему:

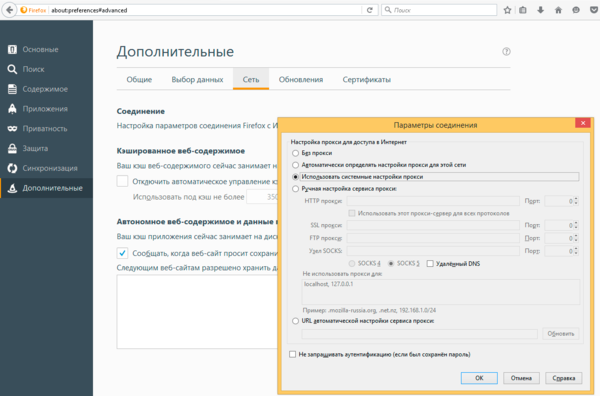

Если в ответе DHCP-сервера искомый адрес не найден, то посылается DNS-запрос для хоста wpad в текущем домене. Некоторые браузеры, например, Firefox, не используют DHCP-запросы, а сразу обращаются к DNS. С механизмом поиска службы WPAD через DNS связана одна серьезная уязвимость. Если в текущем домене хост с именем wpad не найден, то поиск будет произведен в вышестоящем домене, при этом выход за пределы домена организации никак не контролируется.

Что это значит? Допустим клиент расположен в домене office.spb.example.com, то поочередно будет произведен поиск следующих хостов:

- wpad.office.spb.example.com

- wpad.spb.example.com

- wpad.example.com

- wpad.com

Пользуясь этим, злоумышленники могут расположить PAC-файл по адресу за пределами домена предприятия и направить весь трафик на свои прокси сервера, в том числе и зашифрованный, в отношении которого можно осуществить атаку типа "человек посередине" с подменой сертификата.

В связи с этим DNS-сервер от Microsoft начиная с Windows Server 2008 содержит хост wpad в черном списке и не разрешает данное имя, даже если соответствующая запись на данном сервере существует.

В среде OC Windows, если предыдущие попытки не принесли результата, производится поиск хоста WPAD на WINS-сервере и посредством широковещательных протоколов LLMNR ( Link-Local Multicast Name Resolution) и NBNS (NetBIOS Name Service).

После того, как расположение PAC-файла установлено, система делает попытку получить его из корневой директории веб-сервера по полученному через WPAD адресу, предопределенное имя PAC-файла – wpad.dat. Здесь таится еще одна тонкость. Разные браузеры по-разному формируют запрос к веб-серверу. Например, Firefox обращается по доменному имени – http://wpad.example.com/wpad.dat, а Internet Explorer использует для этого IP-адрес – http://192.168.0.100/wpad.dat.

Поэтому, если данный веб-сервер использует виртуальные хосты, хост wpad должен являться хостом по умолчанию (или корневым хостом), т.е. его содержимое должно отдаваться при обращении к данному серверу без указания имени хоста, просто по IP-адресу.

Также, в целях безопасности, PAC-файл не должен быть доступен за пределами локальной сети.

PAC-файл

Как мы уже упоминали, PAC-файл является JavaScript-скриптом, однако количество инструкций в нем жестко ограничено. Разберем некоторые из них.

isPlainHostName(host) – истина если host – "плоское" имя хоста, т.е. обычное NetBIOS-имя и т.п. Позволяет определять обращения к хостам локальной сети по простому имени.

dnsDomainIs(host, domain) – истина, если домен в запросе (host) совпадает с заданным в директиве domain.

isResolvable(host) – истина, если доменное имя удается разрешить. Данную инструкцию следует использовать осторожно, так как она делает дополнительный DNS-запрос, что может увеличить нагрузку на сервера и ухудшить время отклика.

isInNet(host, pattern, mask) – истина, если IP-адрес хоста совпадает с шаблоном, где pattern – шаблон сети, mask – маска. Например, 192.168.0.0, 255.255.255.0.

shExpMatch(str, shexp) – истина, если строка совпадает с шаблоном, в качестве строки можно использовать host или url, при этом следует помнить, что шаблон не является регулярным выражением.

Этих инструкций вполне достаточно, чтобы составить достаточно подробные и разветвленные правила для работы с прокси-сервером. Попробуем составить реальный сценарий.

Прежде всего укажем функцию:

Данная функция получает от браузера URL и host из запроса и в ответ должна вернуть адрес прокси-сервера. Внутри фигурных скобок следует располагать инструкции и условия, в зависимости от выполнения которых браузеру будет возвращен тот или иной результат.

Начнем с того, что не следует направлять на прокси. Прежде всего это "плоские" имена, когда к какому-либо ресурсу пытаются обратиться по короткому имени, например, http://server, так как это однозначно ресурс локальной сети.

Согласно данной записи, если в поле host запроса содержится "плоское" имя, то возвращаем браузеру директиву DIRECT, что означает, что прокси-сервер для этого соединения использовать не следует.

Таким же образом предписываем обращаться напрямую по запросам с IP-адресами локальной сети:

И локальным адресам:

Кстати, первое правило можно переписать по-другому:

В доменной сети также следует настроить прямое соединение для внутренних ресурсов:

Аналогичным образом можно направить мимо прокси какие-либо критичные внешние ресурсы, например, интернет-банки или площадки электронных торгов.

Если ваш прокси не обрабатывает https запросы, то их тоже следует направить мимо, обратите внимание, что вместо host в данном правиле мы используем url:

Тоже самое следует сделать и для ftp запросов:

И наконец все, что не попало ни под одно правило отправляем на прокси:

Разобравшись с тем, как устроен PAC-файл перейдем к сценариям практической реализации служб WPAD в сети.

Сети Active Directory

Так как все наши статьи преемственны, то далее будет подразумеваться что WPAD настраивается для работы с роутером в сети Active Directory, описанного нами в цикле Настраиваем Squid для работы с Active Directory, таким образом данный материал может служить его логическим завершением.

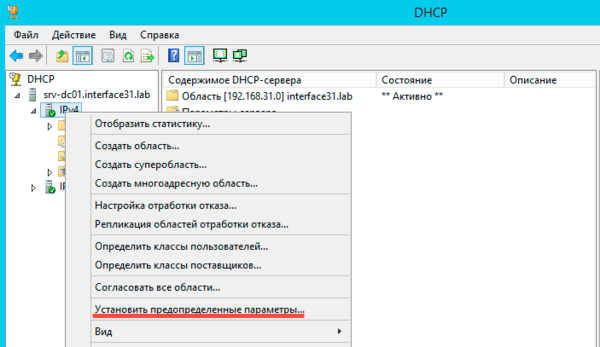

Начнем с настройки DHCP, откроем соответствующую оснастку и перейдем к списку серверов, щелкните правой кнопкой мыши на пункт IPv4 и выберите Предопределенные параметры.

- Имя – WPAD

- Тип данных – строка

- Код – 252

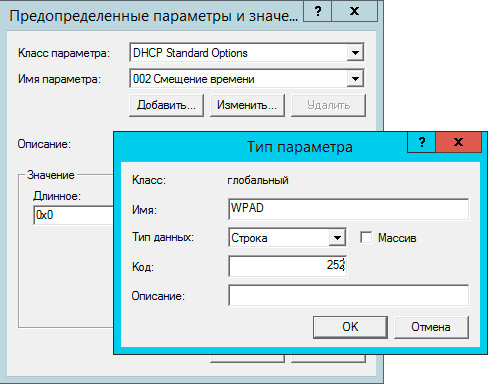

Затем нажмите ОК и в поле Значение – Строковое введите адрес расположения PAC-файла, в нашем случае это http://wpad.interface31.lab

После чего перейдите в Область – Параметры области – Настроить параметры и добавьте созданную нами опцию WPAD.

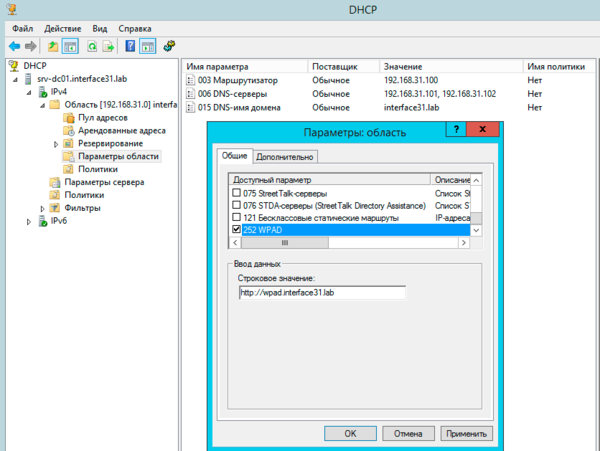

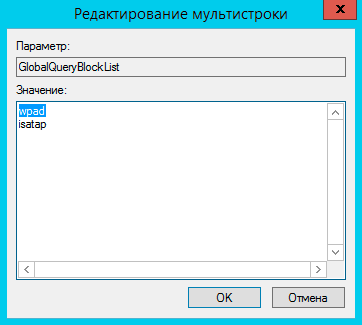

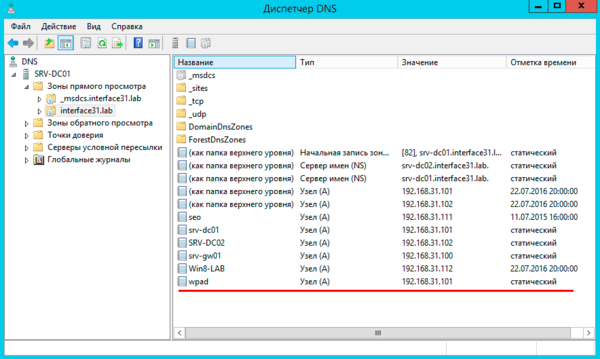

Следующим шагом будет настройка DNS, прежде всего откорректируем черный список, для этого на DNS-сервере откроем редактор реестра и перейдем в раздел:

Откроем опцию GlobalQueryBlockList и удалим оттуда значение wpad, после чего службу DNS нужно перезапустить.

Затем добавьте запись типа A для хоста wpad, которая должна указывать на веб-сервер с PAC-файлом.

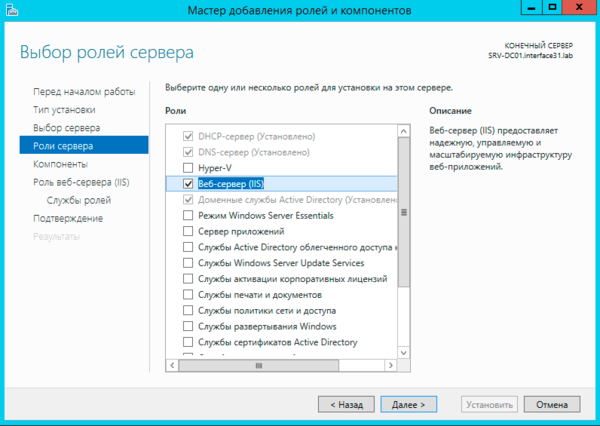

Закончив настройки DHCP и DNS следует наконец установить на выбранный хост веб-сервер и разместить на нем wpad.dat. Никаких ограничений здесь нет, вы можете настроить любой веб-сервер на любом узле сети. В нашем случае напрашиваются два варианта: веб-сервер непосредственно на роутере, мы рекомендуем для этих целей простой и легкий lighttpd или веб-сервер на одном из контроллеров домена, в этом случае предпочтение следует отдать IIS.

В данной части статьи мы рассмотрим вариант с IIS, а к lighttpd вернемся чуть позже, когда будем говорить об одноранговых сетях. Мы не будем подробно останавливаться на установке роли Веб-сервер (IIS), достаточно просто пройти все шаги мастера со значениями по умолчанию.

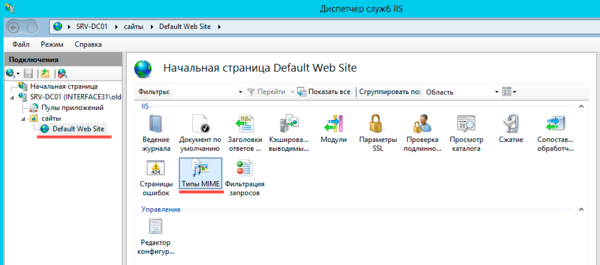

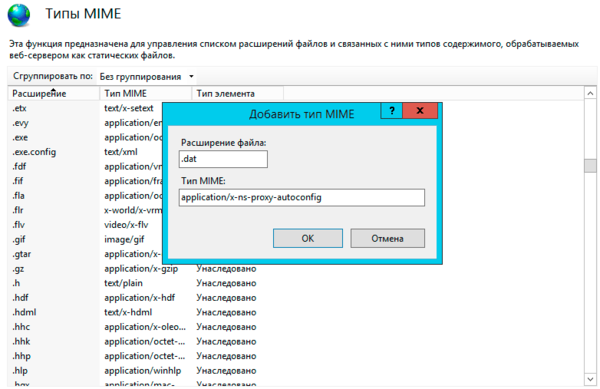

После установки роли перейдите в Диспетчер служб IIS – Сайты – Default Web Site в настройках которого выберите Типы MIME.

Как правило, дальнейших действий не требуется. Internet Explorer и Edge по умолчанию имеют настройку автоматического определения настройки параметров прокси-сервера. Но можно подстраховаться и создать отдельную политику в GPO, для этого используйте Конфигурация пользователя – Настройка – Параметры панели управления – Параметры обозревателя.

Одноранговая сеть

Одноранговая сеть

В одноранговых сетях обычно применяются прозрачные прокси, не требующие настройки параметров браузера, однако в ряде случаев, например, для аутентификации, от прозрачности приходится отказываться, следовательно, возникает потребность в WPAD. Далее мы будем рассматривать настройку на примере роутера, настроенного по нашей статье: Ubuntu Server. Настраиваем роутер NAT + DHCP + Squid3.

Так как в большинстве случаев лишних серверов в небольших сетях нет, то все службы будем располагать в пределах роутера. DHCP и кэширующий DNS у нас уже есть, в виде пакета dnsmasq, а в качестве веб-сервера можно установить легковесный lighttpd. На первый взгляд все необходимое имеется и особых проблем возникнуть не должно.

А теперь вспомним, как происходит поиск PAC-файла. Если браузер не получил нужной опции по DHCP или не умеет ее получать, он делает DNS-запрос для хоста wpad в текущем домене. Мы специально выделили ключевой момент – в текущем домене. А какой текущий домен в одноранговой сети? Правильно, никакого.

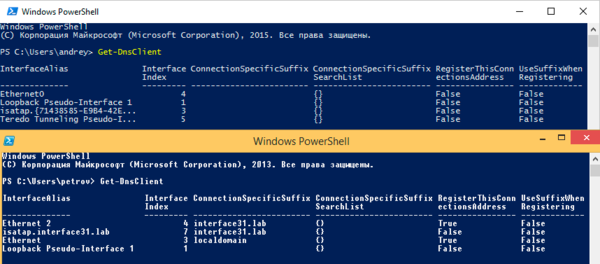

Чтобы убедиться в этом, следует проверить DNS-суффикс текущего подключения. Для этого в консоли PowerShell выполните команду:

Ниже показан вывод команды для одноранговой и доменной сетей, разница в отсутствии DNS-суффикса отлично видна "невооруженным глазом".

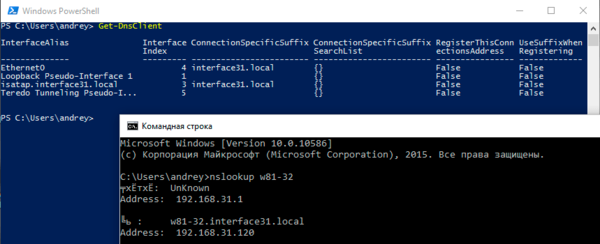

Откроем /etc/dnsmasq.conf и последовательно изменим в нем следующие опции:

Данная опция указывает, что домен interface31.local – локальный и разрешать его имена на вышестоящих DNS-серверах не следует.

Данная запись в формате dnsmasq является аналогом A-записи для хоста wpad, где 192.168.31.1 – адрес хоста, на котором будет расположен веб-сервер (в нашем случае это роутер).

DNS-имя домена, передаваемое клиенту в опции 015 DHCP.

Задает расположение PAC-файла.

Теперь заново получим IP-адрес и снова проверим DNS-суффикс, также можно попробовать разрешить любое плоское имя (существующего хоста) командой nslookup.

Установим lighttpd:

Затем откроем его конфигурационный файл /etc/lighttpd/lighttpd.conf и добавим туда опцию:

Это ограничит работу веб-сервера только локальной сетью.

После чего следует убедиться, что в файле /etc/mime.types присутствует запись:

Если такой записи нет, то ее следует добавить.

На этом настройка сервера закончена, осталось разместить PAC-файл в директории /var/www и проверить работу браузеров.

Поскольку одноранговая сеть не предоставляет таких возможностей по управлению клиентскими ПК как ActiveDirectory, то следует предпринять меры по предотвращению обхода прокси. Это можно сделать через iptables, запретив форвардинг пакетов с назначением на 80-й порт. Но лучше поступить иначе.

В /etc/nat добавим следующее правило:

Данная конструкция перенаправит все запросы к веб-серверам или сторонним прокси на порт 80 нашего роутера, где работает собственный веб-сервер.

В конфигурацию lighttpd добавим опцию (не забудьте перезапустить веб-сервер):

Теперь в /var/www создадим файл index.html со следующим содержимым:

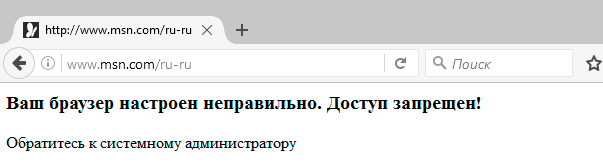

После чего при попытке обхода прокси пользователь увидит сообщение:

Если вам нужно разрешить работу с некоторыми сайтами напрямую, минуя прокси, то перед запрещающим правилом добавьте:

где xxx.xxx.xxx.xxx – IP-адрес требуемого ресурса.

Как видим, настроить автоматическое получение параметров прокси совсем несложно и можно эффективно применять данную технологию как в крупных, так и в небольших сетях.

Настройка параметров прокси в браузере может производиться автоматически при помощи PAC-файла (proxy auto configuration file) — программы на языке JavaScript, благодаря которой, браузер может узнать, каким образом соединяться с сайтами в Интернете с учётом доступности/блокировки серверов, даты, времени суток, IP-адреса компьютера в сети и др.

Спецификация сценария была разработана в Netscape для браузера Netscape Navigator 2.0 в 1996 году. Далее на странице находится её перевод.

Март 1996

(В конце документа приводятся несколько примеров и советов.)

Файл автонастройки прокси пишется на JavaScript. Скрипт должен определить одну функцию:

которая будет вызываться Navigator-ом для каждого URL, который он собирается загрузить, следующим способом:

url — полный URL, к которому нужно получить доступ.

host — имя хоста, которое извлекается из URL. Это сделано только для удобства, это просто строка между « :// » и первым символом « : » или « / » после неё. Номер порта в неё не включается, его можно извлечь при необходимости.

ret — (возвращаемое значение) строка конфигурации прокси. Формат строки описан ниже.

Сохранение файла автонастройки и настройка MIME-типа

JavaScript-функцию необходимо сохранить в файле с расширением .pac , например:

Примечание 1: Сохранять нужно саму JavaScript-функцию, а не встроенную в HTML.

Примечание 2: Примеры в конце этого документа готовы к работе. Чтобы их использовать, в них не нужно вносить никаких синтаксических изменений (но конечно, нужно отредактировать скрипт так, чтобы в нём упоминались ваши домены и/или подсети).

Далее необходимо сконфигурировать ваш сервер так, чтобы расширению .pac соответствовал следующий MIME-тип:

Если используется сервер Netscape, нужно отредактировать файл mime.types в каталоге config . Если используются серверы Apache, CERN или NCSA, нужно использовать директиву AddType .

Формат возвращаемой строки

JavaScript-функция должна возвращать строку.

Если строка — null , прокси использоваться не будет.

Строка может содержать произвольное число блоков, разделённых точками с запятой:

DIRECT — соединение нужно устанавливать напрямую, без прокси.

PROXY host:port — использовать указанный прокси.

SOCKS host:port — использовать указанный SOCKS-сервер.

Если указано несколько настроек, будет использована самая левая, пока Navigator может установить соединение с прокси. В случае недоступности этого прокси будет использовано следующее значение и т.д.

Navigator будет автоматически пробовать соединиться с недоступным прокси спустя сначала 30 минут, потом через 1 час после предыдущей попытки (каждый раз добавляя дополнительные 30 минут).

Если все прокси недоступны, а опция DIRECT не указана, Navigator запросит пользователя игнорировать ли настройки прокси и попытатется использовать прямое соединение. Через 20 минут Navigator запросит о необходимости обновления настроек прокси (затем через 40 минут после предыдущего запроса, добавляя каждый раз 20 минут).

PROXY w3proxy.netscape.com:8080; PROXY mozilla.netscape.com:8081

Первичный прокси — w3proxy:8080 ; если он становится недоступным, использовать mozilla:8081 пока первичный вновь не станет доступным.

PROXY w3proxy.netscape.com:8080; PROXY mozilla.netscape.com:8081; DIRECT

То же, что и выше, но если оба прокси недоступны, автоматически начать использовать прямое соединение. (В предыдущем примере Netscape запросит подтверждение пользователя на использование прямого соединения; здесь применение третьего способа соединения не потребует вмешательства пользователя.)

PROXY w3proxy.netscape.com:8080; SOCKS socks:1080

Использовать SOCKS, если первичный прокси не доступен.

Предопределённые функции и окружение для JavaScript-функции

- Проверка имени хоста:

- isPlainHostName()

- dnsDomainIs()

- localHostOrDomainIs()

- isResolvable()

- isInNet()

host — имя хоста в URL (без номера порта).

Истина, если имя хоста не содержит доменного имени (нет точек).

isPlainHostName("www") — истина.

isPlainHostName("www.netscape.com") — ложь.

host — имя хоста из URL.

domain — доменное имени для сравнения с именем хоста.

Возвращает «истину», если имя домена соответствует имени хоста.

dnsDomainIs("www.netscape.com", ".netscape.com") — истина.

dnsDomainIs("www", ".netscape.com") — ложь.

dnsDomainIs("www.mcom.com", ".netscape.com") — ложь.

host — имя хоста из URL.

hostdom — полностью указанное имя хоста для сравнения.

«Истина», если имя хоста в точности совпадает с указанным именем или в имени хоста отсутствует часть с доменным именем, а неуказанная часть соответствует.

localHostOrDomainIs("www.netscape.com", "www.netscape.com") — истина (точное соответствие).

localHostOrDomainIs("www", "www.netscape.com") — истина (имя хоста совпадает, а домен не указан).

localHostOrDomainIs("www.mcom.com", "www.netscape.com") — ложь (не совпадает имя домена).

localHostOrDomainIs("home.netscape.com", "www.netscape.com") — ложь (не совпадает имя хоста).

host — имя хоста из URL.

Выполняет попытку узнать IP-адрес хоста. Возвращает «истину», если попытка была удачной.

isResolvable("www.netscape.com") — истина (если при получении адреса не было ошибки DNS из-за фаервола или по каким-либо другим причинам).

isResolvable("bogus.domain.foobar") — ложь.

isInNet(host, pattern, mask)

host — имя хоста или IP-адрес. Если указано имя хоста, функция сама выяснит его адрес.

pattern — шаблон IP-адреса в формате чисел разделённых точками.

mask — маска IP-адреса для указания части, с которой необходимо сравнить. 0 — игнорировать, 255 — сравнивать.

«Истина», если IP-адрес хоста соответствует шаблону. Шаблон и маска указываются также, как и в конфигурации SOCKS.

isInNet(host, "198.95.249.79", "255.255.255.255") — истина, если IP-адрес хоста точно равен 198.95.249.79 .

isInNet(host, "198.95.0.0", "255.255.0.0") — истина, если IP-адрес совпадает в первых двух числах ( 198.95.*.* ).

host — имя хоста для определения адреса.

Получает IP-адрес хоста и возвращает его в виде строки чисел разделённых точками.

dnsResolve("home.netscape.com") возвращает строку "198.95.249.79" .

Возвращает IP-адрес хоста, на котором запущен Navigator, в виде строки чисел разделённых точками.

myIpAddress() вернёт строку "198.95.249.79" , если Navigator запущен на машине с таким адресом.

host — имя хоста из URL.

Возвращает уровень (целое число) домена (количество точек в имени).

dnsDomainLevels("www") возвращает 0 .

dnsDomainLevels("www.netscape.com") возвращает 2 .

str — произвольная строка для проверки соответствия (например URL или имя хоста).

shexp — шаблон для проверки.

Возвращает «истину», если str соответствует shexp . Здесь шаблон является выражением в стиле оболочки (как в bash или командной строке Windows), а не регулярным выражением.

shExpMatch("http://home.netscape. ari/index.html", "*/ari/*") — истина.

shExpMatch("http://home.netscape. lli/index.html", "*/ari/*") — ложь.

weekdayRange(wd1, wd2, gmt)

wd1 и wd2 — строки с названием дня недели, одна из: SUN MON TUE WED THU FRI SAT .

gmt — либо строка GMT , либо не указывается.

Обязателен только первый параметр. И второй, и третий могут быть опущены. Если указан только первый параметр, функция возвращает «истину» в день недели, который представлен первым параметром. Если в качестве второго параметра указана строка "GMT" , время определяется по GMT, иначе используется локальное время.

Если указаны оба параметра, и wd1 , и wd2 , «истина» возвращается когда текущий день недели находится между этими днями включительно. Если указан параметр "GMT" , используется время по Гринвичу, иначе — локальное.

weekdayRange("MON", "FRI") — истинно с понедельника по пятницу (время локальное).

weekdayRange("MON", "FRI", "GMT") — то же самое, но по Гринвичу (GMT).

weekdayRange("SAT") — истинно по субботам (время локальное).

weekdayRange("SAT", "GMT") — истинно по субботам (GMT).

weekdayRange("FRI", "MON") — истинно с пятницы по понедельник (внимание — порядок имеет значение!).

dateRange(day)

dateRange(day1, day2)

dateRange(mon)

dateRange(month1, month2)

dateRange(year)

dateRange(year1, year2)

dateRange(day1, month1, day2, month2)

dateRange(month1, year1, month2, year2)

dateRange(day1, month1, year1, day2, month2, year2)

dateRange(day1, month1, year1, day2, month2, year2, gmt)

day — день месяца от 1 до 31 (целое).

month — одна из строк сокращённого названия месяца: JAN FEB MAR APR MAY JUN JUL AUG SEP OCT NOV DEC

year — полный номер года, например 1995 (а не просто 95). Целое.

gmt — либо строка "GMT", что приводит к сравнению дат по Гринвичу, либо, если не указано, будет использоваться локальное время.

Несмотря на то, в предыдущих примерах это не показано, параметр "GMT" может быть использован в любом из 9 способов вызова, всегда в качестве последнего параметра.

Если указано только одно значение (из каждой категории — день, месяц, год), функция возвращает «истину» только в день, который указан. Если указаны оба значения, результат будет истинным между двумя датами включительно.

dateRange(1) — истинно в первый день любого месяца по локальному времени.

dateRange(1, "GMT") — истинно в первый день любого месяца, время зоны GMT.

dateRange(1, 15) — истинно в первой половине любого месяца.

dateRange(24, "DEC") — истинно 24 декабря любого года.

dateRange(24, "DEC", 1995) — истинно 24 декабря 1995 года.

dateRange("JAN", "MAR") — истинно в первом квартале года.

dateRange(1, "JUN", 15, "AUG") — истинно с 1 июня по 15 августа любого года, включая и 1 июня, и 15 августа.

dateRange(1, "JUN", 15, 1995, "AUG", 1995) — истинно с 1 июня 1995 года по 15 августа того же года.

dateRange("OCT", 1995, "MAR", 1996) — истинно с октября 1995 года по март 1996 (включая весь октябрь 1995 года и весь март 1996-го).

dateRange(1995) — истинно в течение всего 1995 года.

dateRange(1995, 1997) — истинно с начала 1995 года до конца 1997-го.

timeRange(hour)

timeRange(hour1, hour2)

timeRange(hour1, min1, hour2, min2)

timeRange(hour1, min1, sec1, hour2, min2, sec2)

timeRange(hour1, min1, sec1, hour2, min2, sec2, gmt)

hour — час с 0 по 23 (0 — полночь, 23 — 11 пополудни).

min — минуты от 0 до 59.

sec — секунды от 0 до 59.

gmt — либо строка "GMT" для временной зоны GMT (по Гринвичу). Если не указано, будет использоваться локальное время. И опять, хотя это и не отражено в примерах, этот параметр может использоваться в любом случае, всегда последним.

Истинно в течение (или в диапазоне) указанного времени.

timeRange(12) — истинно с полудня до 1 часа пополудни.

timeRange(12, 13) — то же самое.

timeRange(12, "GMT") — истинно с полудня по 1 час дня по Гринвичу (GMT).

timeRange(9, 17) — истинно с 9 часов утра по 5 часов вечера.

timeRange(8, 30, 17, 00) — истинно с 8:30 по 17:00.

timeRange(0, 0, 0, 0, 0, 30) — истинно с полуночи в течение 30 секунд.

Примеры

Пример 1: Использовать прокси для всех адресов за исключением локальных

Это будет работать в домене Netscape. Соединение с неполностью указанными хостами или хостами находящимися в локальном домене будет осуществляться напрямую. Всё остальное будет направлено через w3proxy:8080 . Если прокси не будет отвечать, соединение будет сделано напрямую.

Примечание: Это простейший и самый эффективный файл автонастройки для случая, когда есть только один прокси-сервер.

Пример 1б: То же, что и выше, но использовать прокси для локальных серверов, которые находятся за фаерволом

Если есть хосты (такие как основной веб-сервер), которые находятся в локальном домене, но за фаерволом, и доступны только через прокси-сервер, то такое исключение может быть обработано с помощью функции localHostOrDomainIs() :

Вышеприведённый код будет использовать прокси для всего, кроме хостов в домене netscape.com , и хостов www.netscape.com и merchant.netscape.com .

Обратите внимание на порядок перечисления хостов, который влияет на эффективность: localHostOrDomainIs() будет вызвана только для URL в локальном домене, а не для всех. Обратите внимание на скобки в выражении, которые добавлены для достижения вышеупомянутой эффективности.

Пример 2: Использовать прокси только для хостов с неизвестным адресом

Этот пример будет работать только в окружении, где внутренний DNS настроен так, что он может распознавать только внутренние имена хостов, и цель такой настройки — использовать прокси только для неопознанных хостов:

Этот код требует обращения к DNS при каждом вызове; его можно сгруппировать с другими правилами, чтобы обращение к DNS требовалось только тогда, когда другие правила не дадут результата:

Пример 3: Принятие решения на основе информации о подсети

В этом примере соединение с хостами в данной подсети производятся напрямую, а все остальные — через прокси.

И снова, использование обращения к DNS может быть минимизировано путём добавления дополнительных проверок перед вызовом isInNet() :

Пример 4: Распределение нагрузки и перенаправление по шаблону URL

Этот пример — более сложный. Имеется четыре (4) прокси-сервера, один из которых, резервный (hot stand-by), подменяет остальных в случае их отказа.

Кроме того, три первых прокси-сервера обслуживают свои URL — у каждого своя зона, что добавляет эффективности кэшированию (у любого загруженного документа — только одна копия на одном из трёх серверов, а не на каждом из них). Нагрузка распределяется примерно так:

| Прокси | Назначение |

|---|---|

| 1 | .com domain–> домены в зоне .com |

| 2 | .edu domain–> домены в зоне .edu |

| 3 | все остальные домены |

| 4 | резервный |

Весь локальный доступ будет осуществляться напрямую. Все прокси-серверы работают на порту 8080. Обратите внимание, что строки объединены при помощи оператора « + » языка JavaScript.

Пример 5: Настройка прокси для конкретного протокола

В функции FindProxyForURL() можно использовать большинство стандартных функций JavaScript. Например, чтобы для разных протоколов использовать разные прокси, можно использовать функцию substring() :

Обратите внимание, что того же можно добиться, используя описанную ранее функцию shExpMatch() ; например:

Web Proxy Auto-Discovery Protocol (WPAD) (протокол автоматической настройки прокси) — метод, используемый клиентами для определения места (URL) расположения конфигурационного файла с использованием технологий DHCP и/или DNS. После того, как определено местоположение файла конфигурации и сам файл получен, клиент использует его для определения, каким прокси воспользоваться для каждого конкретного URL. Протокол WPAD только определяет механизм поиска файла конфигурации, а вместе с ним чаще всего используется формат конфигурационного файла, разработанный фирмой Netscape в 1996 для Netscape Navigator 2.0. [1] Впервые протокол WPAD был описан консорциумом компаний Inktomi Corporation, Microsoft Corporation, RealNetworks, Inc., и Sun Microsystems, Inc.. Позже протокол WPAD был официально задокументирован в INTERNET-DRAFT, действие которого закончилось в декабре 1999. [2] Протокол WPAD поддерживается только старшими версиями браузеров. А впервые он был использован в Internet Explorer 5.0.

Содержание

Описание [ править | править код ]

Для того, чтобы все браузеры в организации могли быть настроены без ручного конфигурирования каждого браузера, необходимо, чтобы работали две нижеперечисленные технологии:

- стандарт Proxy auto-config ( англ. ) (PAC): необходимо создать и сделать доступным файл конфигурации. Различные детали этого описаны в разных статьях;

- стандарт Web Proxy Autodiscovery Protocol (WPAD): необходимо убедиться, что все браузеры в организации могут найти этот файл без указания его местонахождения вручную. Данная статья описывает этот процесс.

WPAD-стандарт описывает два альтернативных метода распространения информации о расположении файла конфигурации для системных администраторов с использованием Dynamic Host Configuration Protocol (DHCP) или Domain Name System (DNS).

До того, как будет загружена первая страница, браузер использует эту технологию для отправки локальному DHCP-серверу DHCPINFORM-запроса и использует полученный URL из WPAD-опции ответа сервера. Если DHCP-сервер не может предоставить требуемую информацию, то используется DNS. Если, например, DNS-имя компьютера pc.department.branch.example.com, браузер попытается обратиться к следующим URL для поиска конфигурационного файла:

- http://wpad.department.branch.example.com/wpad.dat

- http://wpad.branch.example.com/wpad.dat

- http://wpad.example.com/wpad.dat

- http://wpad.com/wpad.dat (обратите внимание на заметку о безопасности)

(Это только примеры URL)

Заметки [ править | править код ]

- DHCP более приоритетен, чем DNS: если DHCP предоставляет WPAD URL, DNS не используется. Firefox не использует DHCP, только DNS.

- В DNS-запросе отбрасывается первая часть доменного имени (описывающая клиентское имя) и заменяется на wpad. Затем происходит «движение вверх» в иерархии доменных имён, пока не будет найден адрес расположения конфигурационного файла или не будет покинут домен организации.

- Браузер пытается определить домен организации и пытается подставить названия доменов вида ‘company.com’ или ‘university.edu’, но не ‘company.co.uk’ (обратите внимание на заметку о безопасности).

- При DNS-запросе предполагается, что именем файла конфигурации всегда является wpad.dat. При использовании DHCP-протокола может использоваться любой корректный URL. Исторически сложилось, что PAC-файл обычно называется proxy.pac (конечно же, при использовании DNS-способа это имя игнорируется).

- MIME type файла конфигурации должен быть именно «application/x-ns-proxy-autoconfig». Пожалуйста, прочтите Proxy auto-config для уточнения деталей.

- Сейчас только Internet Explorer и Konqueror поддерживают оба метода (DHCP и DNS), DNS-метод поддерживается большинством современных браузеров.

Требования [ править | править код ]

Для того, чтобы WPAD работал, должны быть выполнены следующие условия:

- При использовании DHCP необходимо, чтобы сервер предоставлял «site-local» опцию 252 («auto-proxy-config») со строковым значением вида «http://xxx.yyy.zzz.qqq/wpad.dat» (без кавычек, конечно), где xxx.yyy.zzz.qqq — адрес веб-сервера(в любом виде:IP или DNS).

- При использовании DNS необходима запись об имени хоста WPAD.

- Хост WPAD должен уметь выдавать веб-страницы.

- В обоих случаях веб-сервер должен быть сконфигурирован таким образом, чтобы выдавать dat-файлы с MIME type «application/x-ns-proxy-autoconfig» .

- Файл с названием wpad.dat должен располагаться на хосте WPAD в root directory.

- Пример PAC-файла можно посмотреть в Proxy auto-config.

- Будьте аккуратны при конфигурировании WPAD-сервера virtual hosting окружении. Когда происходит автоматическое определение прокси, Internet Explorer отправляет заголовок вида «Host: », а Firefox отправляет заголовок «Host: wpad». Всё это может привести к непредсказуемому поведению сервера, поэтому рекомендуется, чтобы файл wpad.dat располагался в default Virtual Host.

- Internet Explorer версии 6.0.2900.2180.xpsp_sp2_rtm запрашивает у веб-сервера «wpad.da» вместо «wpad.dat».

- Начиная с Windows 2008 и в последующих обновлений безопасности "MS09-008 for Windows Server 2003 DNS and WINS servers" используется технология Global query block list . Принудительно запрещается разрешать адреса WPAD, ISATAP в DNS в целях противодействия атакам на подмену серверу WPAD.

Безопасность [ править | править код ]

Вместе с возможностью очень легко сразу сконфигурировать все браузеры в организации, WPAD-протокол должен использоваться очень аккуратно — простые ошибки могут открыть дверь атакующим для внесения изменений через пользовательские браузеры:

- Атакующий внутри сети может запустить DHCP-сервер, который будет предлагать поддельный PAC-скрипт.

- Если домен организации ‘company.co.uk’, а файл http://wpad.company.co.uk/wpad.dat не существует, то браузеры попытаются обратиться к http://wpad.co.uk/wpad.dat. Браузер не может сам определить, когда он покидает домен организации. Наглядный пример — http://wpad.com/

- То же самое относится и к http://wpad.org.uk. Например, при использовании файла wpad.dat с подобного сайта, можно перенаправить весь пользовательский трафик на сайт интернет-аукциона.

- ISP, которые используют технологии DNS hijacking, могут пресечь DNS-запрос по WPAD-протоколу, перенаправив пользователей к сайту, который не является прокси.

Посредством WPAD-файла атакующий может перенаправить пользовательские браузеры на свой собственный прокси, вклиниться в передачу и модифицировать весь www-трафик. Несмотря на внесение простейшего изменения для Windows в управлении WPAD в 2005 году, оно только защищает от проблем с использованием домена .com. Сюжет-презентация Kiwicon показывает, чем может обернуться беспечность в отношении даже маленькой уязвимости, когда для тестов был зарегистрирован простой домен в Новой Зеландии и к нему в течение нескольких секунд начали поступать прокси-запросы изо всех стран мира.

Конечно же, администратор должен быть уверен, что пользователи могут доверять всем DHCP-серверам в организации и что все возможные WPAD-домены для организации под контролем.

Более того, если wpad-домен не сконфигурирован для организации, то пользователи могут дойти до какого-нибудь внешнего, следующего wpad-домена и использовать его для самоконфигурирования. Регистрация такого поддомена в конкретной стране позволит осуществлять атаки вида man-in-the-middle («человек посередине») над громадной долей интернет-трафика всей страны, если дополнительно установить прокси-сервер и заворачивать весь трафик на него.

И в завершение нужно упомянуть, что WPAD-метод фактически ищет и скачивает файл JavaScript, после чего выполняет его в браузере, где, однако, JavaScript уже может быть отключён в настройках.

Одноранговая сеть

Одноранговая сеть