Вы можете запретить доступ к файлу пользователю или группе, хотя этот метод контроля ресурсов нельзя назвать предпочтительным. Запрет имеет больший приоритет, чем разрешение на всех уровнях, на которые он распространяется. Даже если у группы в которую входит пользователь имеется разрешение на доступ к файлу или папке, запрет на доступ для пользователя блокирует все имеющиеся разрешения (рис. 1)

На рис. 3.1, пользователь User 1 является членом групп Group А и Group В и у него есть разрешение Чтение (Read) для папки Folder A. Группа Group В обладает разрешением Запись (Write) для папки Folder А. Группе Group А запрещено разрешение Запись (Write) для файла File 2.

• Разрешения NTFS суммируются

• Разрешения для файлов перезаписывают разрешения для папок

• Запрет имеет более высокий приоритет

Рис. 3.1. Множественные разрешения NTFS

Пользователь может читать и записывать данные в файл File 1, a также читать данные из файла File2, но он не может записывать данные в файл File2, так как он является членом группы Group А, для которой было запрещено разрешение Запись (Write) для файла File2.

По умолчанию разрешения, назначаемые родительской папке, наследуются и распространяются на подпапки и файлы, содержащиеся в родительской папке. Однако вы можете предотвратить наследование разрешений, как показано на рис. 3.2.

Рис. 3.2. Наследование

Все разрешения, устанавливаемые для родительской папки, также действуют и на подпапки и файлы, содержащиеся в родительской папке. При установке разрешения NTFS на доступ к папке, вы одновременно устанавливаете разрешения как для всех существующих подпапок и файлов, так и для создаваемых в родительской папке новых файлов и подпапок.

Не нашли то, что искали? Воспользуйтесь поиском:

Лучшие изречения: Учись учиться, не учась! 10426 –

Факультет прикладной информатики

Кафедра прикладной информатики в управлении

«Информационная безопасность»

Лабораторная работа № 4

ОБЕСПЕЧЕНИЕ БЕЗОПАСНОСТИ РЕСУРСОВ

С ПОМОЩЬЮ РАЗРЕШЕНИЙ ФАЙЛОВОЙ СИСТЕМЫ NTFS

Москва

ЛАБОРАТОРНАЯ РАБОТА №4

ОБЕСПЕЧЕНИЕ БЕЗОПАСНОСТИ РЕСУРСОВ

С ПОМОЩЬЮ РАЗРЕШЕНИЙ ФАЙЛОВОЙ СИСТЕМЫ NTFS

Продолжительность лабораторной работы – 4 часа.

Литература: электронный лабораторный практикум; конспект лекций.

ОБЩИЕ УКАЗАНИЯ ПО ВЫПОЛНЕНИЮ РАБОТЫ

1.1. Целью лабораторной работы является получение навыков по управлению доступом к информации с помощью разрешений файловой системы NTFS.

1.2. В результате выполнения лабораторной работы должны быть приобретены знания:

– возможностей разрешений файловой системы NTFS пользователей;

– возможностей установки разрешений NTFS и особых разрешений;

– способов устранение проблем с разрешениями.

1.3. В процессе выполнения лабораторной работы необходимо овладеть навыками:

– планирования и установки разрешений NTFS;

– изменения разрешений NTFS;

– изменения разрешений и прав владельца при копировании и перемещении папок.

1.4. Используемое оборудование и программное обеспечение – ПЭВМ IBM PC, операционная система WINDOWS –XP.

ДОМАШНИЕ ЗАДАНИЯ И МЕТОДИЧЕСКИЕ УКАЗАНИЯ

ПО ИХ ВЫПОЛНЕНИЮ

Первое домашнее задание

Изучите общие сведения об использовании разрешений NTFS

Разрешения NTFS позволяют явно указать, какие пользователи и группы имеют доступ к файлам и папкам и какие операции с содержимым этих файлов или папок им разрешено выполнять. Разрешения NTFS применимы только к томам, отформатированным с использованием файловой системы NTFS. Они не предусмотрены для томов, использующих файловые системы FAT или FAT32. Система безопасности NTFS эффективна независимо от того, обращается ли пользователь к файлу или папке на локальном компьютере или в сети.

Разрешения, устанавливаемые для папок, отличаются от разрешений, устанавливаемых для файлов. Администраторы, владельцы файлов или папок и пользователи с разрешением Полный доступ (Full Control) имеют право назначать разрешения NTFS пользователям и группам для управления доступом к этим файлам и папкам.

Разрешения для папок в NTFS

Ниже перечислены стандартные разрешения для папок в NTFS, которые вы можете установить, и обеспечиваемые ими типы доступа (таблица 1). Вы можете запретить разрешение для пользователя или группы. Для полного запрещения доступа пользователя или группы к папке, откажите в разрешении Полный доступ (Full Control).

Стандартные расширения для папок в NTFS Таблица 1

| Разрешения для папок в NTFS | Права пользователя |

| Чтение (Read) | Просматривать файлы и папки, а также список владельцев, разрешения и атрибуты папки [такие, как Только чтение (Read-Only), Скрытый (Hidden), Архивный (Archive) и Системный (System)] |

| Запись (Write) | Создавать новые файлы и папки внутри папки, изменять атрибуты папки и просматривать владельцев и разрешения для папки |

| Список содержимого папки (List Folder Contents) | Просматривать имена файлов и папок |

| Чтение и выполнение (Read & Execute) | Перемещаться по структуре папок в поисках других файлов или папок, даже если пользователь не обладает разрешением на доступ к просматриваемым папкам. Выполнять все действия, право на которые дают разрешения Чтение (Read) и Список содержимого папки (List Folder Contents) |

| Изменить (Modify) | Удалять папки и выполнять все действия, право на которые дают разрешения Запись (Write) и Чтение и выполнение (Read & Execute) |

| Полный доступ (Full Control) | Изменять разрешения, менять владельца, удалять папки и файлы и выполнять действия, право на которые дают все остальные разрешения NTFS для папок |

Разрешения для файлов в NTFSуправляют доступом пользователей к файлам. Ниже перечислены стандартные разрешения для файлов в NTFS, которые можно установить, и обеспечиваемые ими типы доступа.

В NTFS хранится список управления доступом (access control list, ACL) для каждого файла и папки на томе NTFS. В этом списке перечислены пользователи и группы, для которых установлены разрешения для файла или папки, а также сами назначенные разрешения. Чтобы пользователь получил доступ к ресурсу, в ACL должна быть запись, называемая элемент списка управления доступом (access control entry, АСЕ), для этого пользователя или группы, к которой он принадлежит. Эта запись назначит запрашиваемый тип доступа [например, Чтение (Read)] пользователю. Если в ACL нет соответствующей АСЕ, то пользователь не получит доступ к ресурсу.

Стандартные разрешения для файлов в NTFS Таблица 2

| Разрешения для файлов в NTFS | Права пользователя |

| Чтение (Read) | Просматривать файлы, владельцев, разрешения и атрибуты |

| Запись (Write) | Перезаписывать файл, изменять атрибуты файлов и просматривать владельцев и разрешения |

| Чтение и выполнение (Read & Execute) | Запускать приложения и выполнять (Read & Execute) все действия, право на которые дает разрешение Чтение (Read) |

| Изменить (Modify) | Изменять и удалять файл, а также выполнять все действия, право на которые дают разрешения Запись (Write) и Чтение и выполнение (Read & Execute) |

| Полный доступ (Full Control) | Изменять разрешения, менять владельца и выполнять действия, право на которые дают все остальные разрешения NTFS для файлов |

Множественные разрешения NTFS

Вы можете установить несколько разрешений пользователю и всем группам, членом которых он является. Для этого вы должны иметь представление о правилах и приоритетах, по которым в NTFS назначаются и объединяются множественные разрешения и о наследовании разрешений NTFS.

Эффективные разрешения пользователя для ресурса — это совокупность разрешений NTFS, которые вы назначаете отдельному пользователю и всем группам, к которым он принадлежит. Если у пользователя есть разрешение Чтение (Read) для папки и он входит в группу, у которой есть разрешение Запись (Write) для той же папки, значит, у этого пользователя есть оба разрешения.

Приоритет разрешений для файлов над разрешениями для папок.

В NTFS разрешения для файлов имеют больший приоритет, чем разрешения для папок. Если у вас есть разрешение на доступ к файлу и право Обход перекрестной проверки (Bypass Traverse Checking), то вы сможете воспользоваться доступом к этому файлу, даже если у вас нет доступа к папке, в которой содержится файл. Вы можете получить доступ к тем файлам, для которых у вас есть разрешения, воспользовавшись UNC-именем файла или локальным путем для открытия файла из соответствующего приложения. Это возможно, даже если папка, в которой находится файл, невидима и у вас нет соответствующего разрешения для данной папки. Другими словами, если у вас нет разрешения на доступ к папке, содержащей нужный вам файл, для доступа к файлу вам необходимо обладать правом Обход перекрестной проверки (Bypass Traverse Checking) и знать полный путь к файлу.

Приоритет запрещения над разрешениями

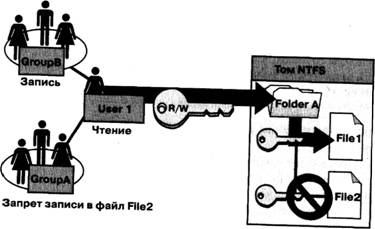

Вы можете запретить доступ к файлу пользователю или группе, хотя этот метод контроля ресурсов нельзя назвать предпочтительным. Запрет имеет больший приоритет, чем разрешение на всех уровнях, на которые он распространяется. Даже если у группы в которую входит пользователь имеется разрешение на доступ к файлу или папке, запрет на доступ для пользователя блокирует все имеющиеся разрешения (рис. 1)

На рис. 1, пользователь User 1 является членом групп Group А и Group В и у него есть разрешение Чтение (Read) для папки Folder A. Группа Group В обладает разрешением Запись (Write) для папки Folder А. Группе Group А запрещено разрешение Запись (Write) для файла File 2.

| • Разрешения NTFS суммируются • Разрешения для файлов перезаписывают разрешения для папок • Запрет имеет более высокий приоритет |

Рис. 1. Множественные разрешения NTFS

Пользователь может читать и записывать данные в файл File 1, a также читать данные из файла File2, но он не может записывать данные в файл File2, так как он является членом группы Group А, для которой было запрещено разрешение Запись (Write) для файла File2.

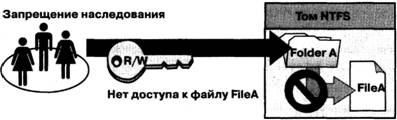

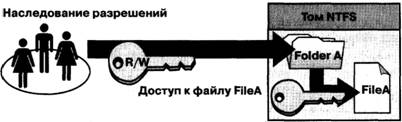

По умолчанию разрешения, назначаемые родительской папке, наследуются и распространяются на подпапки и файлы, содержащиеся в родительской папке. Однако вы можете предотвратить наследование разрешений, как показано на рис. 2.

Рис. 2. Наследование

Все разрешения, устанавливаемые для родительской папки, также действуют и на подпапки и файлы, содержащиеся в родительской папке. При установке разрешения NTFS на доступ к папке, вы одновременно устанавливаете разрешения как для всех существующих подпапок и файлов, так и для создаваемых в родительской папке новых файлов и подпапок.

Операторы SQL делятся на:

· операторы определения данных (Data Definition Language, DDL)

· CREATE создает объект БД (саму базу, таблицу, представление, пользователя и т. д.)

· ALTER изменяет объект

· DROP удаляет объект

· операторы манипуляции данными (Data Manipulation Language, DML)

· SELECT считывает данные, удовлетворяющие заданным условиям

· INSERT добавляет новые данные

· UPDATE изменяет существующие данные

· DELETE удаляет данные

· операторы определения доступа к данным (Data Control Language, DCL)

· GRANT предоставляет пользователю (группе) разрешения на определенные операции с объектом

· REVOKE отзывает ранее выданные разрешения

· DENY задает запрет, имеющий приоритет над разрешением

· операторы управления транзакциями (Transaction Control Language, TCL)

· COMMIT применяет транзакцию

· ROLLBACK откатывает все изменения, сделанные в контексте текущей транзакции

· SAVEPOINT делит транзакцию на более мелкие участки

Сведения о типах данных

Типы данных ANSI/ISO SQL92:

1) Числовые типы данных

2) Типы данных даты и времени

3) Символьные типы данных

3.1 Типы данных CHAR и VARCHAR

3.2 Типы данных BLOB и TEXT

3.3 Тип перечисления ENUM

| ENUM (перечисление) – это столбец, который может принимать значение из списка допустимых значений, явно перечисленных в спецификации столбца в момент создания таблицы. · Этим значением также может быть пустая строка (‘’) или NULL при определенных условиях; · Если делается вставка некорректного значения в столбец ENUM, то вставляется пустая строка, что является указанием на ошибочное значение. Эта строка отличается от «обычной» пустой строки по тому признаку, что она имеет цифровое значение равное 0. · Если ENUM определяется как NULL, то тогда NULL тоже является допустимым значением столбца и значение по умолчанию NULL. Если ENUM определяется как NOT NULL, то значением по умолчанию является первый элемент из списка допустимых значений. |

3.4 Тип множества SET

| SET– это строковый тип, который может принимать ноль и более значений, каждое из которых должно быть выбрано из списка допустимых значений, определенных при создании таблицы. Элементы множества SET разделены запятыми. Как следствие, сами элементы множества не могут содержать запятых. · Например, столбец определенных как SET(‘один’, ‘два’) NOT NULL может принимать такие значения: «один», «два», «один, два» · Множество SET может иметь максимум 64 различных элемента. |

Дата добавления: 2016-11-23 ; просмотров: 398 | Нарушение авторских прав