Первая статья будет посвящена шифрованию диска, что поможет защититься от всех интересующихся нашими битами и байтами.

Так повелось, что большая часть руководств по взлому и пентестам пишется с позиции Linux-пользователя. Существуют, конечно, исключения из этого правила, но в целом складывается впечатление, что ОС Linux единственная система, которая пригодна для подобного рода задач. На самом деле эта идея не далека от истины, поскольку правильная настройка систем от компании Apple для нужд специалиста по безопасности – не такая простая задача.

До появления macOS (когда была система OS X) проведение исследований, связанных с безопасностью, на машинах от Apple было немного комичным. Подходящих инструментов было мало, а аппаратная часть была заточена под специфические нужды. Как итог, у разработчиков не было особой мотивации для адаптации своих творений, поскольку OS X занимала небольшую долю рынка и была малопригодна для серьезных дел. В тот момент на сцене господствовали Windows и Linux.

Но времена изменились, и теперь macOS – серьезный конкурент в борьбе за внимание специалистов по безопасности. На данный момент эта система занимает 7,4 и 13% рынка в мире и США соответственно.

На Apple-машинах работает вариант ОС UNIX, совместимый со стандартном POSIX, а аппаратная часть ничем не отличается от начинки современных компьютеров, что позволяет запускать большинство утилит, используемых пентестерами, в ОС Mac. Кроме того, на Apple-машинах можно с легкостью запускать и Windows и Linux. Короче говоря, на систему macOS, которой к тому же легко пользоваться и обслуживать, как минимум, стоит обратить свое внимание.

Эта серия статей была задумана с целью помочь вам преодолеть первоначальные препятствия, связанные с настройкой системы macOS. Как только среда будет готова, при работе с утилитами не возникнет никаких сложностей.

Кроме того, будет совершенно нелишним изучать азы текстового редактора Vim, функционал которого схож и в Linux и в Mac.

После ознакомления и выполнения инструкций из всех руководств, у вас будет настроенный Mac, пригодный для выполнения тестов на проникновение. К тому же, вы поймете, почему эти вещи жизненно важны. Если базовые утилиты для настройки системы могут отличаться в зависимости от платформы, основные концепции остаются неизменными. Вы получите знания, которые пригодятся не только при работе с macOS, но и со всеми остальными платформами.

Начиная повествование первой части, я предполагаю, что у вас есть чистая система с macOS. В противном случае, могут возникнуть некоторые расхождения в процедуре настройки.

Первая статья будет посвящена шифрованию диска, что поможет защититься от всех интересующихся нашими битами и байтами. Кроме того, использование шифрование уже стало стандартом вне зависимости о того, на какой стороне вы находитесь, темной или светлой. После того как методы шифрования стали доступны повсеместно, причины работать в открытую просто отсутствуют.

Мы будем использовать FileVault (средство, встроенное в ОС Mac), которое позволяет полностью зашифровать диск в 128-битном режиме XTS-AES. Эта схема шифрования рекомендуется Национальным институтом стандартов и технологий (NIST), совместима с Федеральным стандартом по обработке информации и пригодна к использованию в подотчетных отраслях, таких как правительство и медицина. То есть схема достаточно надежная.

Шаг 1: Переход во вкладку FileVault

Зайдите в System Preferences и в первом ряду выберите Security & Privacy. В качестве альтернативного варианта можно воспользоваться следующей командой (просто скопируйте команду в терминал и нажмите Enter). Опция –b (bundle identifier; идентификатор набора) говорит о том, что нужно открыть файл Security.prefPane с системными настройками.

- open -b com.apple.systempreferences /System/Library/PreferencePanes/Security.prefPane

Рисунок 1: Панель системных настроек

Далее зайдите в раздел Security & Privacy и выберите вкладку FileVault. Чтобы внести изменения, вам потребуется кликнуть на замок в левой нижней части окна и во всплывающем окне и ввести параметры (имя и пароль) административной учетной записи.

Рисунок 2: Вкладка для настройки шифрования диска

Шаг 2: Включение FileVault

Перед тем как нажать на кнопку "Turn On FileVault", необходимо ознакомиться с предупреждением, которое отображено на экране.

Предупреждение: Для доступа к данным вам необходим пароль для входа или ключ восстановления. Ключ восстановления автоматически генерируется во время настройки. Если вы забудете пароль и ключ восстановления, информация будет утеряна.

Перечитайте предыдущий абзац еще раз. Потеря пароля и ключа эквивалентна удалению всей информации, поскольку нужно сделать именно такую операцию, чтобы ваш Mac стал снова в рабочем состоянии.

Далее нажмите на кнопку "Turn On FileVault".

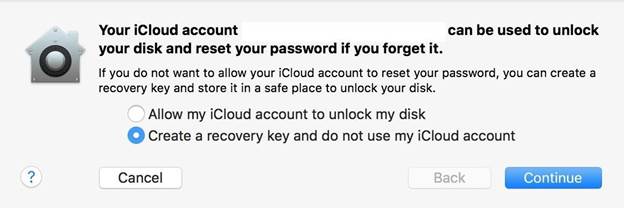

В зависимости от того, вошли ли вы через iCloud или нет (для версий Yosemite и выше), появится диалоговое окно с вопросом о том, хотите ли вы использовать учетную запись в iCloud или ключ восстановления для обнуления пароля в случае утери. Я предпочитаю хранить копию ключа в надежном месте, поскольку облако, по сути своей, является чьим-то компьютером. (Если вы не залогинились в iCloud, то сразу же увидите ключ восстановления).

После того как вы определились со способом хранения ключа, нажмите Continue.

Рисунок 3: Выбор способа разблокировки диска

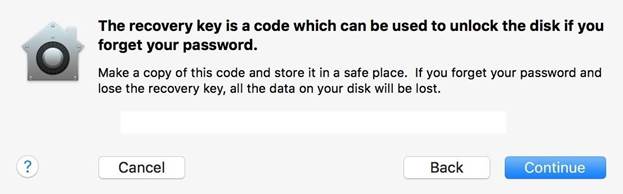

Чтобы сохранить ключ в безопасности, перед тем как продолжить, я скопирую текст в документ, распечатаю на бумаге и уберу распечатку в безопасное место. Никогда не храните ключ на машине. Если вы забудете пароль, у вас не будет доступа к ключу, и вы не сможете разблокировать систему.

После того как ключ сохранен в надежном месте, еще раз нажмите Continue.

Рисунок 4: Ключ для восстановления системы в случае утери пароля

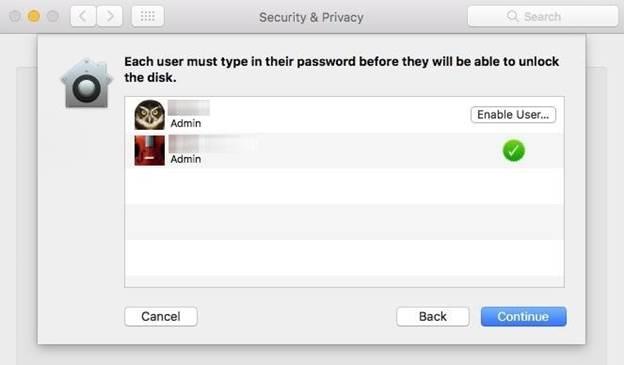

Если в системе есть другие пользователи, появится диалоговое окно, где можно выдать разрешение нужным пользователям. Для разблокировки диска соответствующий пользователь должен ввести свой пароль. Естественно, нужно разрешить разблокировку для административной учетной записи. Остальные пользователи – на ваше усмотрение. Далее опять нажмите на кнопку Continue.

Рисунок 5: Разрешение на разблокировку диска для пользователей

Шаг 3: Перезагрузка системы

По окончанию настройки появится сообщение о перезагрузке. Если нужно, сохраните ранее сделанную работу, и выполните перезагрузку систему.

После инициации перезагрузки FileVault начнет шифровать диск в фоновом режиме, что может вызвать серьезные замедления до тех пор, пока весь процесс не закончится. Время шифрования зависит от размера диска. Наблюдать степень завершения процесса можно во вкладке FileVault.

Рисунок 6: Шифрование диска

Примечание: Если у вас современная система с SSD процесс шифрования и дешифрования будет происходить значительно быстрее по сравнению с HDD дисками. Если скорость загрузки для вас важна, вы находитесь на темной стороне и должны шифроваться в обязательном порядке, то вероятно вам будет полезен этот совет.

Шаг 4: Проверка ключа

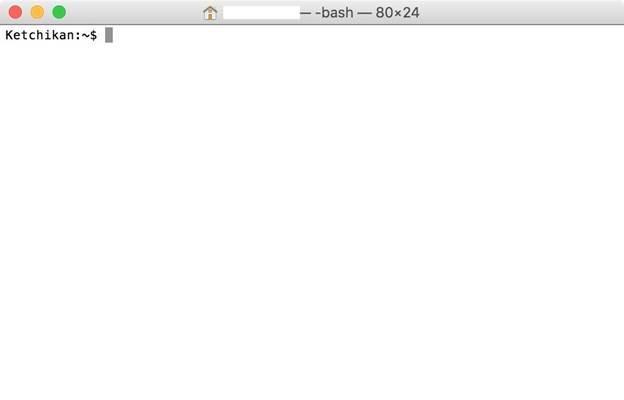

Завершающий шаг – проверка ключа, чтобы убедиться, что вы можете расшифровать диск в любой момент (этот функционал доступен в версиях Mavericks и выше). Для проверки мы будем использовать приложение Terminal из папки Utilities внутри директории Applications.

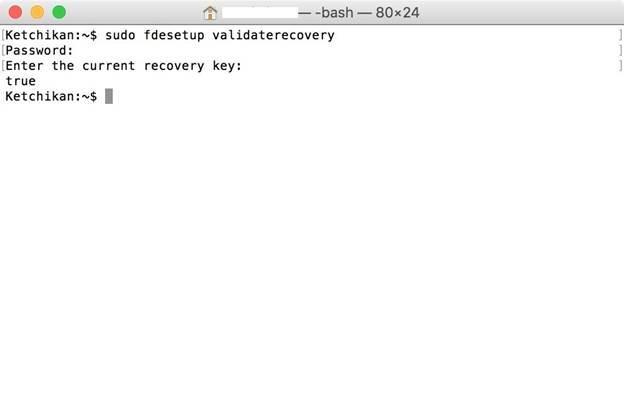

Рисунок 7: Командная строка в терминале

В окне терминала введите следующую команду и нажмите Enter:

sudo fdesetup validaterecovery

Появится запрос на ввод административного пароля. Во время ввода символы пароля не будут видны. После ввода нажмите Enter.

Затем появится запрос на ввод ключа восстановления, который должен быть в формате xxxx-xxxx-xxxx-xxxx-xxxx-xxxx. Как и в случае с административным паролем, вводимые символы ключа вы не видите. Поэтому либо вводите медленно, либо скопируйте в текстовый документ, а потом вставьте в терминал и нажмите Enter.

Если ключ корректный, шелл вернет значение true.

Рисунок 8: Результаты проверки ключа

Причин неудачной проверки может быть несколько: либо ключ набран неверно, либо скопирован неверно, либо поврежден. Если вы уверены, что ключ верный, необходимо зайти в настройки File Vault, отключить эту функцию и повторить весь процесс, начиная с шага 2.

Теперь ваш диск готов к работе

После завершения процесса ваш диск стал зашифрован. Только не забывайте, что диск защищен только, когда компьютер выключен.

Росс Ульбрихт (Ross Ulbricht), один из известных операторов проекта Silk Road, использовал шифрование диска для защиты ноутбука, но не придерживался других правил безопасности. Агенты ФБР перед захватом дождались, когда Росс авторизуется, и диск расшифруется. В итоге Ульбрихт получил пожизненное заключение.

Старайтесь не повторять подобного рода ошибок.

В следующих статьях мы поговорим о шифровании образов дисков, об использовании приложений KeePass, Terminal и т. д.

Оставайтесь на связи.

Подписывайтесь на каналы "SecurityLab" в

При форматировали внутреннего или внешнего устройства хранения можно включить шифрование и защитить устройство паролем. При шифровании внутреннего устройства нужно ввести пароль для доступа к устройству и хранящейся на нем информации. Если Вы шифруете внешний диск, то пароль нужно будет вводить при подключении устройства к компьютеру.

Важно! Если зашифровано внешнее устройство хранения, его нельзя подключить к базовой станции AirPort для создания резервных копий Time Machine.

Чтобы зашифровать устройство и защитить его паролем при помощи Дисковой утилиты, нужно сначала стереть все данные с устройства. Если на устройстве есть файлы, которые Вы хотите сохранить, обязательно скопируйте их на другое устройство хранения или другой том.

Если на устройстве есть файлы, которые Вы хотите сохранить, скопируйте их на другое устройство хранения или другой том.

В программе «Дисковая утилита»

В боковой панели выберите устройство, которое нужно зашифровать.

Нажмите кнопку «Стереть»

Введите имя тома.

Нажмите всплывающее меню «Схема», затем выберите «Схема разделов GUID».

Введите и подтвердите пароль, затем нажмите «Выбрать».

Чтобы изменить пароль впоследствии, выберите том в боковой панели, затем выберите «Файл» > «Изменить пароль»

(Необязательно) Если доступно, нажмите «Параметры безопасности», затем при помощи бегунка укажите количество циклов записи поверх стертых файлов и нажмите «OK».

Параметры безопасного стирания доступны только для некоторых типов устройств хранения. Если кнопка «Параметры безопасности» недоступна, то Вы не можете выполнить безопасное стирание этого устройства с помощью Дисковой утилиты.

Выполнение трех циклов записи удовлетворяет стандарту Министерства энергетики США по безопасному стиранию данных с магнитных носителей. Выполнение семи циклов записи удовлетворяет стандарту Министерства обороны США №5220-22-M.

Нажмите «Стереть», затем нажмите «Готово».

Можно зашифровать данные, не стирая их. Для этого нужно включить FileVault в разделе «Защита и безопасность» Системных настроек (см. Шифрование данных на Mac при помощи FileVault).

Также можно зашифровать диск и защитить его паролем, не стирая данные. См. Шифрование дисков и карт памяти для защиты информации на Mac.

Xakep #246. Учиться, учиться, учиться!

Компания Passware, производитель инструментов для судебной экспертизы и восстановления «потерянных» паролей, выпустила новую версию программы Passware Kit 11.3, главным новшеством в которой является обработка разделов на диске, зашифрованных с помощью системы Apple FileVault (пресс-релиз).

FileVault — система шифрования файлов, встроенная в Mac OS X. Работает при помощи AES с длиной ключа 128 бит. Ключ шифрования вырабатывается на основе пароля пользователя (алгоритм PBKDF2, 1000 итераций). Ранее были известны некоторые уязвимости FileVault, в том числе то, что ключи шифрования хранятся в ОЗУ во время работы системы и могут быть получены сторонним ПО, физической атакой Cold boot attack, либо при помощи специального оборудования (например, устройство FireWire может скопировать пароль при помощи DMA). Также пароли и ключи могут попадать в swap-файл (если отключена опция Use secure virtual memory или дамп памяти в случае Safe Sleep.

Passware Kit 11.3 как раз и эксплуатирует одну из таких уязвимостей, извлекая ключи шифрования из оперативной памяти. Условием является доступ к компьютеру во включенном состоянии.

Программное обеспечение предназначено, в первую очередь, для правоохранительных органов. Частных пользователей компания предупреждает об опасности и рекомендует выключать компьютер, особенно при работе с конфиденциальными данными, и отключить функцию автоматического входа в систему.

Компания отмечает, что процесс поиска и извлечения ключа из оперативной памяти обычно «занимает не более 40 минут, в зависимости от длины и сложности пароля». Атака проводится по словарю, файл словаря прилагается (174 МБ).

Президент компании Passware Дмитрий Сумин сказал, что он сам является пользователем компьютеров Mac, но всё равно важно понимать ограничения, которые накладывает система, и соответствующие угрозы безопасности. В данном случае нужно или надёжно гарантировать, что никто не получит физического доступа к компьютеру, или воспользоваться программами шифрования от сторонних производителей.

Кроме FileVault, программа Passware способна осуществлять дешифровку крипторазделов, сделанных с помощью аналогичных программ BitLocker в Windows 7, а также кроссплатформенного приложения TrueCrypt, так что проблема не уникальна для Apple. Стоимость программы составляет $995.