Содержание

- 1 Содержание

- 2 Видеокурс по MikroTik

- 3 Введение

- 4 Схема сети

- 5 Быстрый способ

- 6 Комплексный способ

- 7 Проверка

- 8 Видеокурс по MikroTik

- 9 Описание подключений

- 10 Сброс конфигурации по умолчанию

- 11 Настройка 1-го WAN порта

- 12 Настройка 2-го WAN порта

- 13 Настройка LAN портов 3-5 и Wi-Fi

- 14 Настройка NAT

- 15 Настройка переключения интернет каналов между двумя провайдерами

- 16 Проверка переключения интернета между двумя провайдерами

- 17 Failover

- 18 Load Balancing

- 18.1 Начинаем настраивать Load Balancing

- 18.2 Делим исходящий трафик

- 18.2.1 1) Делим исходящий трафик, прикручивая марку намертво

- 18.2.2 2) Делим исходящий трафик, выбирая каждое Н-ое соединение

- 18.2.3 3) Делим исходящий трафик, используя PCC (per connection classifier)

- 18.2.4 Делим исходящий трафик, используя ECMP (equal cost multipath routing)

- 18.2.5 И последнее немаловажное замечание про скорость каналов

Содержание

Видеокурс по MikroTik

Вы можете изучить настройку MikroTik с помощью видеокурса "Настройка оборудования MikroTik" . Курс содержит все темы из официального учебного курса MTCNA + много дополнительного материала, который полезен на практике.

Введение

В этой статье мы опишем работу двух Интернет-каналов в режиме резервирования. Т. е. один провайдер будет работать постоянно (основной канал), а второй будет включаться в случае, если Интернет через первый канал будет недоступен (резервный канал).

Есть два основных способа настройки работы устройств МикроТик для работы с двумя провайдерами в режиме резервирования. Кратко их можно охарактеризовать, как "быстрый способ" и "комплексный способ". Первый способ является быстрым для настройки. Что явно следует из названия. Второй способ является более сложным в настройке, но при этом лишен недостатков, которые присущи первому способу.

Схема сети

Внешняя сеть:

Интернет-канал №1

IP-адреса маршрутизатора: 10.1.100.1

IP-адреса провайдера: 10.1.100.254

маска: 255.255.255.0

Интернет-канал №2

IP-адреса маршрутизатора: 10.1.200.1

IP-адреса провайдера: 10.1.200.254

маска: 255.255.255.0

Внутренняя сеть:

IP-адреса маршрутизатора: 192.168.15.1

маска: 255.255.255.0

Быстрый способ

Через графический интерфейс

Приведенные ниже манипуляции подразумевают, что вы уже настроили IP-адреса двум внешним интерфейсам, прописали маршруты и сделали правила masquerade.

Если у вас статические IP-адреса от обоих провайдеров, то простейшая настройка резервирования сводится к установке приоритетов маршрутов на первого и второго провайдера.

Зайти в IP => Routes и для маршрута на Провайдера-1 указываем Check Gateway=ping и Distance=5. В настройках маршрута на Провайдера-2 указываем Check Gateway=ping и Distance=10. Значения параметра Distance не обязательно должны быть такими. Важно, что бы значения для Провайдера-1 было меньше чем для Провайдера-2. Как правило, статические маршруты имеют приоритет (Distance) равный единице. Для примера мы привели другое значение. При такой схеме весь трафик будет идти через Провайдера-1, путь через Провайдера-2 будет резервным. Шлюзы обоих провайдеров будут периодически пинговаться, и при недоступности шлюза Провайдера-1 маршрут на него будет отключен, а трафик пойдет по маршруту на Провайдера-2. После того, как шлюз Провайдера-1 станет опять доступным трафик опять пойдет через него.

Недостатком данной схемы является то, что в ней проверяется не наличие Интернета, а именно доступность следующего узла. Часто встречаются ситуации, когда оборудование провайдера (следующий узел) доступно, а интернета нет. Очень яркий пример это Интернет через ADSL-модем. Соседний узел (ADSL-модем) будет доступным, а Интернет нет.

Для первого Интернет-канала:

Для второго Интернет-канала:

Через консоль

/ip route

add check-gateway=ping distance=5 gateway=10.1.100.254

/ip route

add check-gateway=ping distance=10 gateway=10.1.200.254

Комплексный способ

Через графический интерфейс

Приведенные ниже манипуляции подразумевают, что вы уже настроили IP-адреса двум внешним интерфейсам, прописали маршруты и сделали правила NAT.

"Комплексный" способ основан на том, что с помощью встроенной утилиты "Netwatch", мы будем один раз в минуту проверять доступность интернета с помощью команды ping до узла 8.8.4.4 через первый интернет канал. Доступ до этого узла через второй Интернет-канал будет всегда закрыт. Таким образом если ping проходит – это значит, что первый канал находится в рабочем состоянии и он должен быть включен, а 2-ой канал должен быть выключен. И наоборот: если ping не проходит – это значит, что первый канал не работает и он должен быть выключен и включен 2-ой канал. Как только ping начнет проходить произойдет обратной переключение. Нужный маршрут утилита будет определять по комментарию, который мы назначим. Как видите этот способ лишен недостатка первого способа.

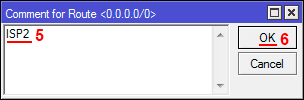

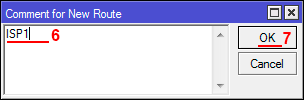

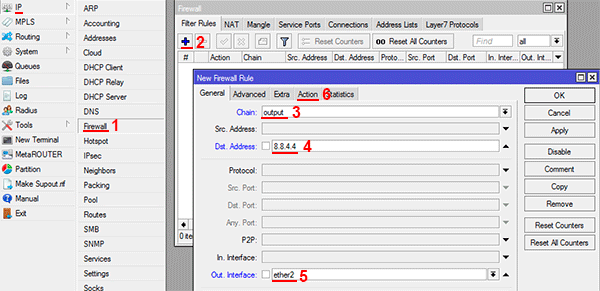

Добавить комментарии к маршрутам. К маршруту через первого провайдера добавить комментарий ISP1, к маршруту через второго провайдера добавить комментарий ISP2. Приведем пример для первого провайдера. Для второго действие делается аналогично.

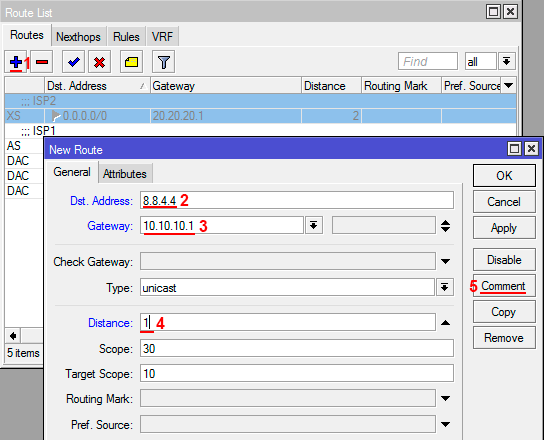

Создать статический маршрут до 8.8.4.4. В IP => Routes создать маршрут до адреса 8.8.4.4 через шлюз 1-го интернет провайдера.

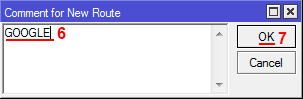

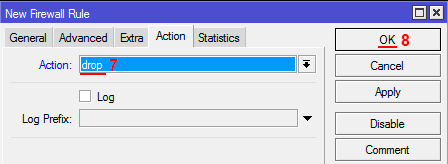

Добавить правило блокирующее доступ к 8.8.4.4 через 2-ой WAN-интерфейс.

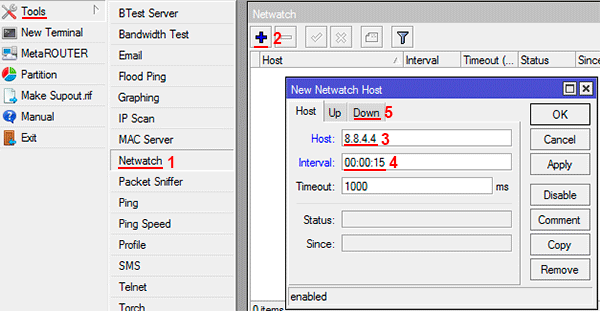

Добавить условие переключения. В Tools => Netwatch на вкладке «Host» создать новый "Netwatch host". В графе "Host" указать отслеживаемый ip-адрес, в "Interval" – частоту осуществляемых проверок, а в "Timeout" – время недоступности хоста при котором сработает триггер.

Примечание: В примере указан адрес 8.8.8.8. Это опечатка. Должен быть адрес 8.8.4.4

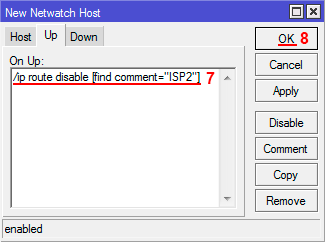

На вкладке "Up" добавить скрипт следующего содержания:

/ip route set [find comment="ISP1"] disabled=no

/ip route set [find comment="ISP2"] disabled=yes

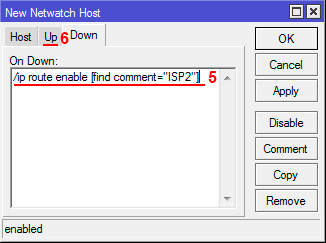

На вкладке "Down" добавить скрипт следующего содержания:

/ip route set [find comment="ISP1"] disabled=yes

/ip route set [find comment="ISP2"] disabled=no

Через консоль

/ip route

set comment=ISP1 [find gateway=10.1.100.254]

set comment=ISP2 [find gateway=10.1.200.254]

/ip route

add distance=1 dst-address=8.8.4.4/32 gateway=10.1.100.254

/ip firewall filter

add action=drop chain=output dst-address=8.8.4.4 out-interface=ether4-WAN2 protocol=icmp comment="Deny 8.8.4.4 through reserved internet-channel"

/tool netwatch

add down-script="/ip route set [find comment="ISP1"] disabled=yes

/ip route set [find comment="ISP2"] disabled=no" host=8.8.4.4

up-script="/ip route set [find comment="ISP1"] disabled=no

/ip route set [find comment="ISP2"] disabled=yes"

Проверка

Видеокурс по MikroTik

Вы можете изучить настройку MikroTik с помощью видеокурса "Настройка оборудования MikroTik" . Курс содержит все темы из официального учебного курса MTCNA + много дополнительного материала, который полезен на практике.

В этой статье описана самая полная инструкция, как настроить роутер MikroTik на два провайдера.

Одновременное подключение к двум интернет-провайдерам используют, чтобы организовать резервный канал связи на тот случай, если пропадет связь с одним из провайдеров. В этом случае роутер автоматически переключится на второго провайдера, и вы сможете продолжать работать в интернете. Подключение к двум провайдерам используют в организациях, где нужно обеспечить постоянный доступ сотрудников к интернету.

Для обеспечения отказоустойчивого интернет-канала вам понадобится роутер, который поддерживает настройку на несколько провайдеров. Роутеры MikroTik прекрасно подходят для данной задачи.

Описание подключений

В примере мы будем использовать роутер MikroTik RB951Ui-2HnD.

В 1-ый порт роутера подключен кабель от 1-го провайдера, во 2-ой порт подключен кабель от 2-го провайдера, порты 3-5 и Wi-Fi используются для подключения компьютеров локальной сети.

1-й порт будет настроен на динамическое получение сетевых настроек от провайдера по DHCP. Провайдер выдает роутеру динамический IP-адрес 10.10.10.10

2-й порт будет настроен вручную на статический IP-адрес 20.20.20.20, шлюз 20.20.20.1 и маску 255.255.255.0

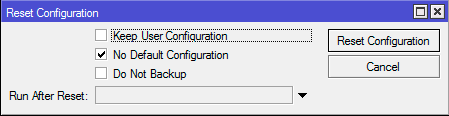

Сброс конфигурации по умолчанию

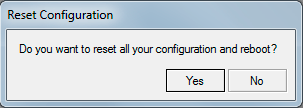

С помощью программы Winbox сбрасываем заводскую конфигурацию по умолчанию, чтобы настроить роутер MikroTik на два провайдера с нуля:

- Откройте меню System – ResetConfiguration;

- Поставьте галочку No Default Configuration;

- Нажмите ResetConfiguration.

После перезагрузки в Winbox выберите в списке MAC адрес устройства, и подключитесь с пользователем admin без пароля.

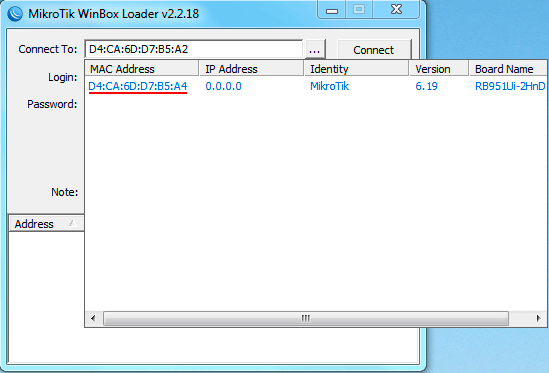

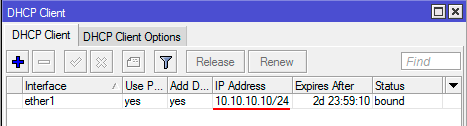

Настройка 1-го WAN порта

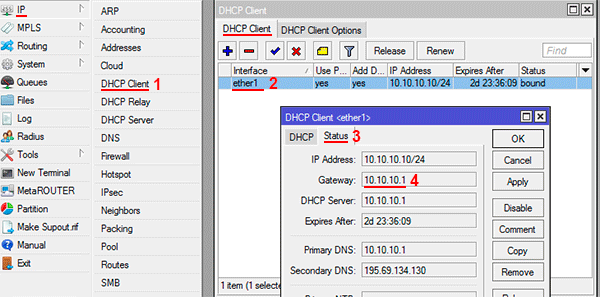

Настраиваем 1-й порт на динамическое получение сетевых настроек от провайдера по DHCP.

- Откройте меню IP – DHCP Client;

- Нажмите кнопку Add (синий крестик);

- В появившемся окне в списке Interface выберите интерфейс ether1;

- Add Default Route выберите No;

- Нажмите кнопку OK.

Теперь мы получили IP адрес от провайдера, который отображается в столбце IP Address.

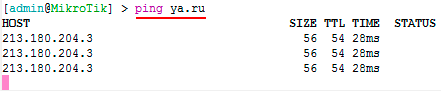

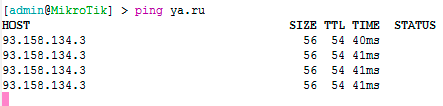

Проверим, что есть подключение к интернет. Откройте меню New Terminal и введите команду ping ya.ru. Как видите, пинг есть.

Настройка 2-го WAN порта

2-й порт настраиваем на статический IP-адрес 20.20.20.20, шлюз 20.20.20.1 и маску 255.255.255.0

- Откройте меню IP – Addresses;

- Нажмите кнопку Add (синий крестик);

- В появившемся окне в поле Address пропишите статический IP адрес / маску подсети 20.20.20.20/24 ;

- В списке Interface выберите интерфейс ether2;

- Нажмите кнопку OK.

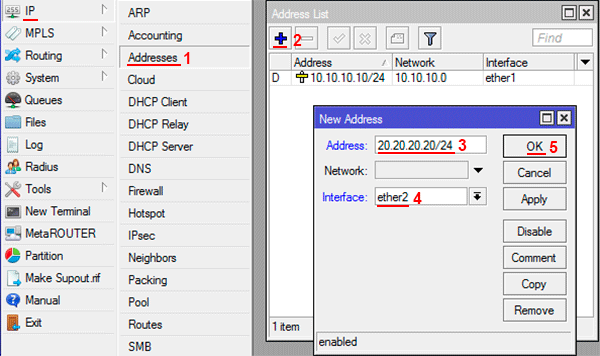

Настоим IP-адрес интернет шлюза:

- Откройте меню IP – Routes;

- Нажмите кнопку Add (синий крестик);

- В появившемся окне в поле Gateway пропишите IP адрес шлюза 20.20.20.1;

- Нажмите кнопку OK.

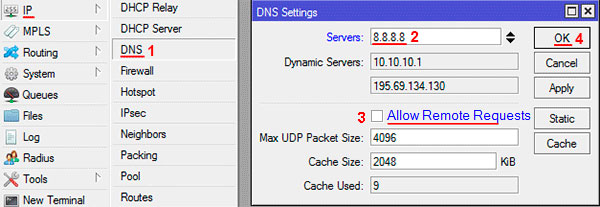

Добавим IP-адрес DNS сервера:

- Откройте меню IP – DNS;

- В поле Servers пропишите IP адрес DNS сервера, например 8.8.8.8;

- Уберите галочку Allow Remote Requests;

- Нажмите кнопку OK.

Проверим, что есть подключение к интернет. Отключите кабель первого провайдера, откройте меню New Terminal и введите команду ping ya.ru.

Настройка LAN портов 3-5 и Wi-Fi

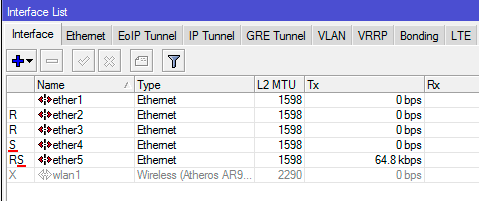

LAN порты 3-5 будут объединены с Wi-Fi интерфейсом в единую локальную сеть, к которой будут подключаться компьютеры.

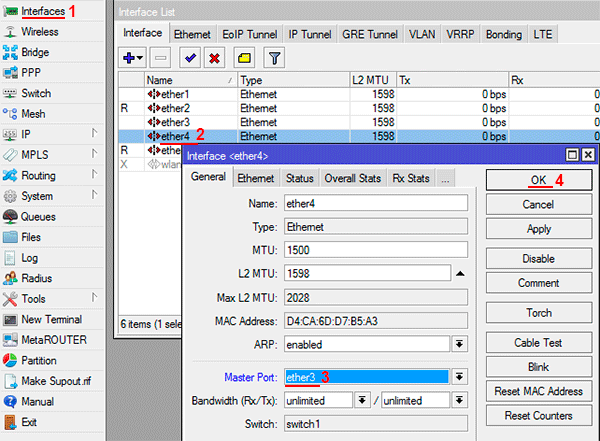

Объединяем LAN порты 3-5 в свитч

- Откройте меню Interface;

- Сделайте двойной щелчок мыши по интерфейсу ether4;

- В списке Master Port выберите ether3 (главный порт нашего свитча);

- Нажмите кнопку ОК.

Повторите тоже самое для интерфейса ether5.

Напротив портов ether4 и ether5 появится буква S (Slave – ведомый).

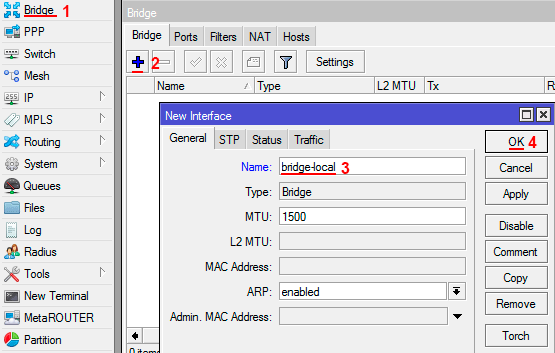

Создаем интерфейс Br >Чтобы LAN порты 3-5 объединить с Wi-Fi в одну сеть, нужно создать bridge интерфейс, и добавить в него мастер порт свитча ether3 и Wi-Fi интерфейс wlan1.

Создаем интерфейс bridge-local:

-

Откройте меню Br >

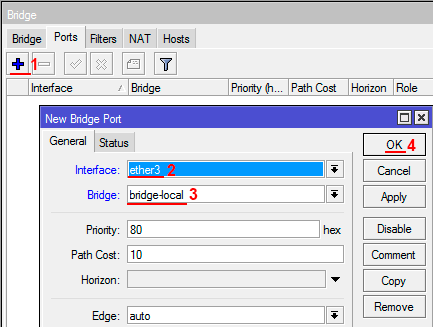

Добавляем главный порт свитча ether3 в bridge-local:

- Перейдите на вкладку Ports и нажмите кнопку Add (синий крестик);

- В списке Interface выберите главный ethernet порт свитча ether3;

- В списке Br >

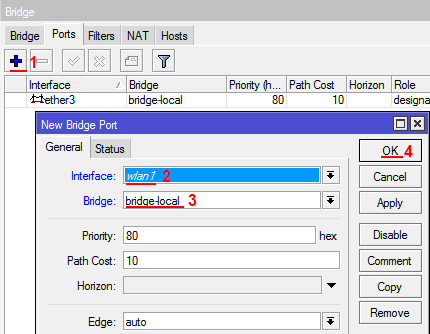

Добавляем Wi-Fi интерфейс в bridge-local:

- На вкладке Ports нажмите кнопку Add (синий крестик);

- В списке Interface выберите беспроводной интерфейс wlan1;

- В списке Br >

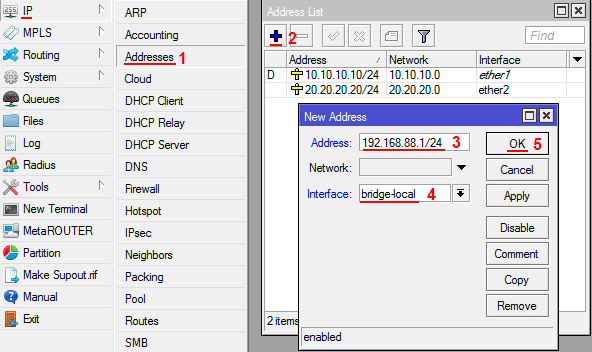

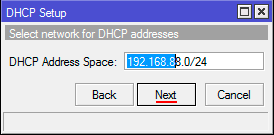

Назначаем IP-адрес интерфейсу bridge-local:

- Откройте меню IP –Addresses;

- Нажмите кнопку Add (синий крестик);

- В поле Address введите IP-адрес и маску локальной сети 192.168.88.1/24;

- В списке Interface выберите интерфейс локальной сети br >

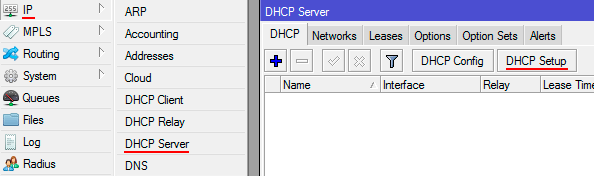

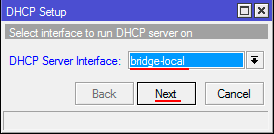

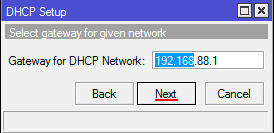

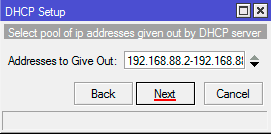

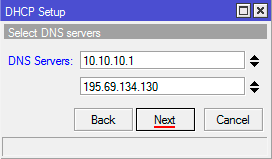

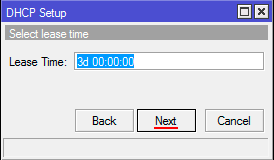

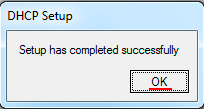

Настраиваем DHCP сервер локальной сети.

Чтобы компьютеры, подключенные к роутеру, получали сетевые настройки автоматически, настроим DHCP сервер:

-

Откройте меню IP – DHCP Server и нажмите кнопку DHCP Setup;

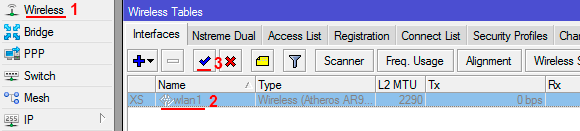

Настройка Wi-Fi

Сначала включим Wi-Fi:

- Откройте меню Wireless;

- Нажмите левой кнопкой мыши на интерфейсе wlan1 и нажмите кнопку Enable (синяя галочка).

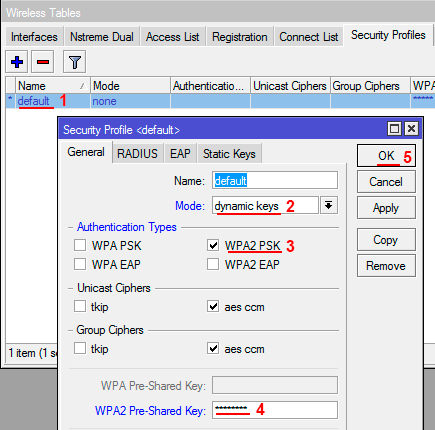

Создаем пароль для подключения к точке доступа MikroTik:

- Откройте вкладку Security Profiles и сделайте двойной щелчок левой кнопкой мыши по default;

- В появившемся окне в списке Mode выберите dynamic keys;

- Поставьте галочку напротив регистрации по протоколу WPA2 PSK;

- В поле WPA2 Pre-Shared Key введите пароль для подключения к Wi-Fi точке;

- Нажмите кнопку OK.

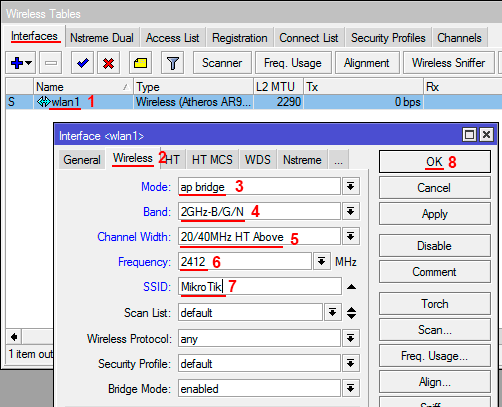

Настраиваем параметры Wi-Fi точки MikroTik:

- Откройте вкладку Interfaces и сделайте двойной щелчок левой кнопкой мыши на Wi-Fi интерфейсе wlan1, чтобы зайти в его настройки;

- Перейдите на вкладку Wireless;

- В списке Mode выберите режим работы ap br >

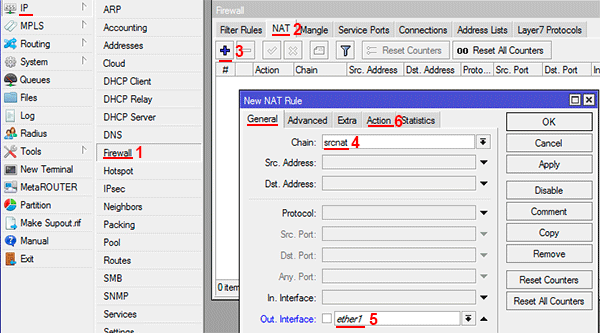

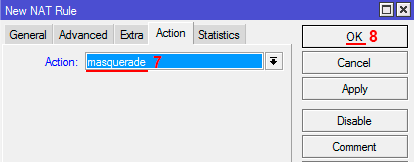

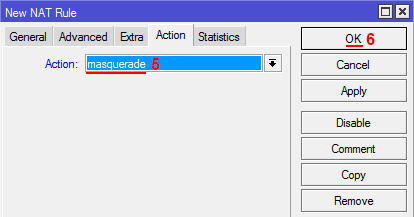

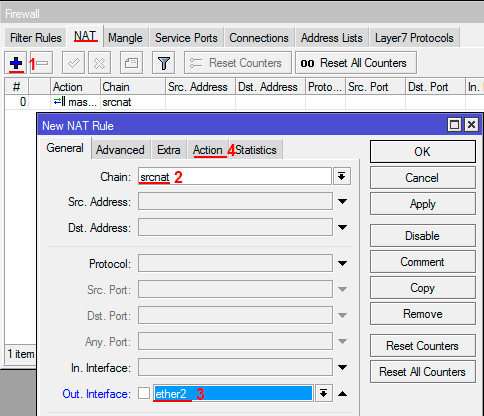

Настройка NAT

Чтобы компьютеры получили выход в интернет, необходимо настроить NAT.

Добавляем правило NAT для первого провайдера:

- Откройте меню IP – Firewall;

- Перейдите на вкладку NAT;

- Нажмите кнопку Add (синий крестик);

- В появившемся окне на вкладке General в списке Chain должно быть выбрано srcnat;

- В списке Out. Interface выберите интерфейс первого провайдера ether1;

- Перейдите на вкладку Action;

Добавляем правило NAT для второго провайдера:

- На вкладке NAT нажмите кнопку Add (синий крестик);

- В появившемся окне на вкладке General в списке Chain должно быть выбрано srcnat;

- В списке Out. Interface выберите интерфейс второго провайдера ether2;

- Перейдите на вкладку Action;

Теперь на подключенных к роутеру компьютерах должен появиться интернет. Проверьте это.

Настройка переключения интернет каналов между двумя провайдерами

Для настройки переключения интернет каналов между двумя провайдерами будем использовать маршруты (Routes) и встроенную утилиту Netwatch.

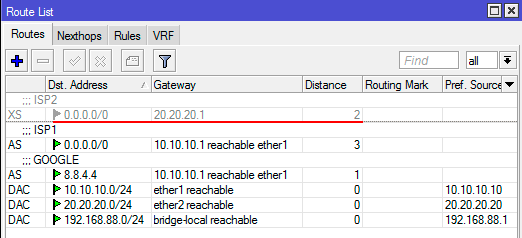

У нас будет два маршрута, через которые может идти интернет трафик. Весь трафик будет идти по умолчанию через 1-го провайдера.

Если вдруг пропадет связь с 1-ым провайдером, то мы активируем 2-ой маршрут, и весь трафик пойдет через 2-го провайдера.

Как только восстановится связь через 1-го провайдера, мы деактивируем 2-ой маршрут, и весь трафик пойдет через 1-го провайдера.

Утилита Netwatch поможет пинговать ip-адрес в интернете и выполнять скрипты, если ip-адрес перестал пинговаться или снова начал. Она будет выполнять активацию и деактивацию маршрута.

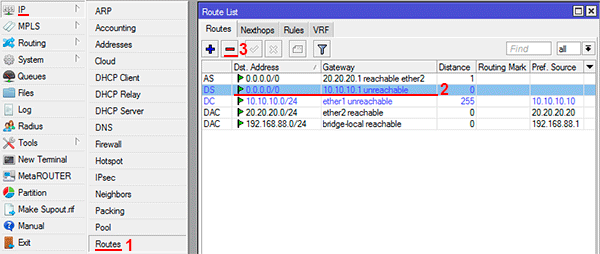

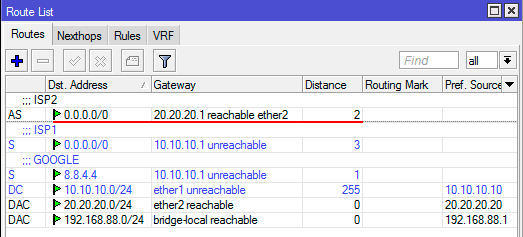

Сначала удалим маршрут через первого провайдера, который создался автоматически, поскольку мы не можем редактировать его свойства.

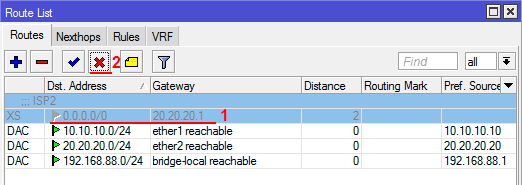

- Откройте меню IP – Routes;

- Кликните левой кнопкой мыши по маршруту первого провайдера со шлюзом 10.10.10.1 unrechable;

- Нажмите кнопку удалить (красный минус).

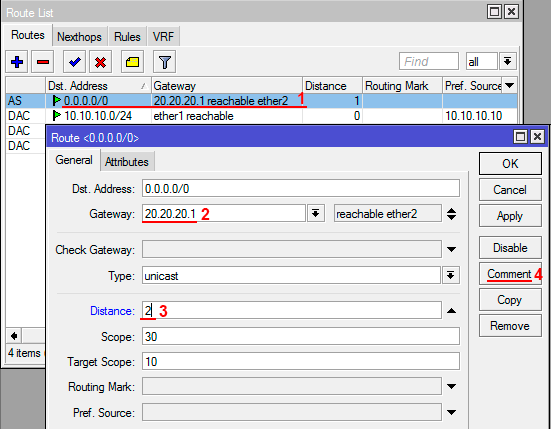

Теперь изменим параметры маршрута второго провайдера:

- Сделайте двойной щелчок левой кнопкой мыши по маршруту второго провайдера;

- В поле Gateway должен быть указан шлюз второго провайдера 20.20.20.1;

- В поле Distance ставим приоритет 2;

- Нажмите кнопку Comment;

Дальше нужно добавить маршрут первого провайдера заново, но прежде определим, какой IP-адрес шлюза выдает первый провайдер.

- Откройте меню IP – DHCP Client;

- Сделайте двойной щелчок левой кнопкой мыши на интерфейсе ether1;

- Перейдите на вкладку Status;

- Выпишите IP-адрес шлюза из поля Gateway. Он будет нужен при создании маршрута через первого провайдера.

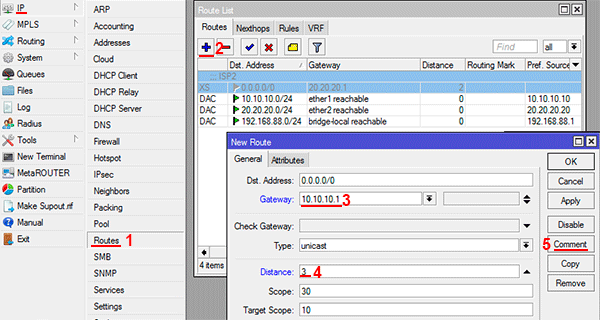

Теперь добавляем маршрут через первого провайдера:

- Откройте меню IP – Routes;

- Нажмите кнопку добавить (синий плюсик);

- В поле Gateway укажите шлюз первого провайдера 10.10.10.1;

- В поле Distance ставим приоритет 3;

- Нажмите Comment;

3-й маршрут понадобится для того, чтобы сервер Google по умолчанию пинговался только через 1-го провайдера.

- Нажмите кнопку добавить (синий плюсик);

- В поле Dst. Address укажите IP-адрес сервера Google 8.8.4.4;

- В поле Gateway укажите шлюз первого провайдера 10.10.10.1;

- В поле Distance ставим приоритет 1;

- Нажмите Comment;

Также добавим в Firewall правило, которое запретит пинговать ip-адрес 8.8.4.4 через 2-го провайдера. Иначе утилита Netwatch подумает, что связь с 1-ым провайдером восстановилась, и будет постоянно переключать маршруты по кругу.

- Откройте меню IP – Firewall и перейдите на вкладку Filter Rules;

- Нажмите кнопку добавить (синий плюсик);

- В списке Chain выберите Output;

- В поле Dst. Address введите адрес сервера 8.8.4.4;

- В списке Out. Interface выберите ether2;

- Перейдите на вкладку Action;

Netwatch будет проверять связь с интернетом путем пингования сервера Google с IP-адресом 8.8.4.4. Как только сервер перестанет пинговаться, выполнится скрипт, который активирует 2-й маршрут и трафик пойдет через 2-го провайдера. Как только связь через 1-го провайдера восстановится, то выполнится другой скрипт, который деактивирует 2-й маршрут и трафик пойдет через 1-го провайдера.

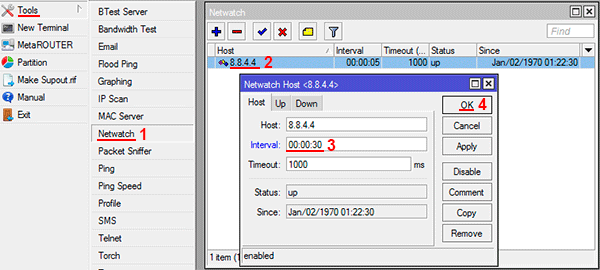

- Откройте меню Tools – Netwatch;

- Нажмите кнопку добавить (синий плюсик);

- В поле Host укажите сервер Google 8.8.4.4, который утилита будет пинговать;

- В поле Interval укажите интервал времени 00:00:05, через который будет пинговаться сервер. Для отладки работы скриптов поставим небольшой интервал 5 секунд. После отладки переключения между двумя провайдерами увеличим интервал до 30 секунд.

- Перейдите на вкладку Down;

Проверка переключения интернета между двумя провайдерами

Проверим, как работает переключение между двумя провайдерами.

-

Откройте меню IP – Routes. Маршрут второго провайдера должен быть серого цвета, т.е. не активен;

Настройка роутера MikroTik на два провайдера работает правильно. Теперь можно увеличить интервал пингования сервера Google.

- Откройте меню Tools – Netwatch;

- Сделайте двойной щелчок левой кнопкой мыши по 8.8.4.4;

- На вкладке Host в поле Interval укажите интервал времени 00:00:30 – 30 секунд.

- Нажмите кнопку OK.

На этом настройка маршрутизатора Микротик на два провайдера завершена.

Когда у меня встала необходимость разобраться, как сделать failover или load balancing, имея два и более каналов в мир, я нашел множество статей и инструкций, в которых описывались рабочие конфигурации. Но почти нигде не нашел разъяснения, как все работает, и описания отличий разных вариантов. Хочу исправить эту несправедливость и собрать простейшие варианты построения failover и load balancing конфигураций в одной статье.

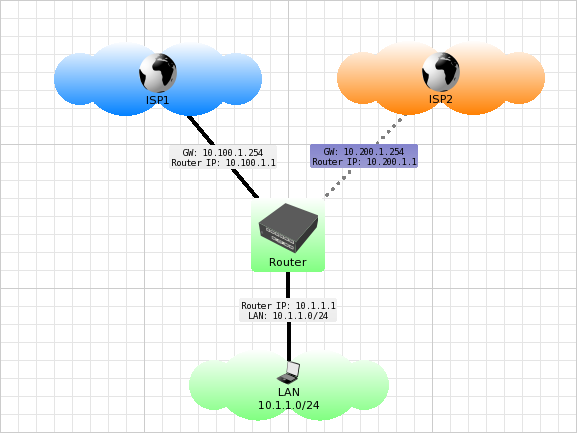

Итак, у нас есть роутер, который соединяет нашу локальную сеть и два канала в интернет (основной ISP1 и резервный ISP2).

Давайте рассмотрим что же мы можем сделать:

Сразу предупрежу: несмотря на то, что в этой статье буду все описывать для mikrotik, не буду касаться темы скриптов

Failover

У нас появился резервный канал, в который можно направить трафик при отказе основного. Но как сделать, чтобы mikrotik понял, что канал упал?

Простейшее резервирование каналов

Простейший failover можно настроить, используя приоритет маршрута (distance у mikrotik/cisco, metric в linux/windows), а так же механизм проверки доступности шлюза — check-gateway.

В приведенной ниже конфигурации весь интернет трафик по умолчанию ходит через 10.100.1.254 (ISP1). Но как только адрес 10.100.1.254 станет недоступным (а маршрут через него неактивным) — трафик пойдет через 10.200.1.254 (ISP2).

Обеспечение failover с более глубоким анализом канала

В прошлом примере все замечательно, кроме ситуации, когда шлюз провайдера виден и пингуется, но интернета за ним нет. Нам бы это здорово помогло, если бы можно было принимать решение о жизнеспособности провайдера, пингуя не сам шлюз, а что-то за ним.

Я знаю два варианта решения этой инженерной задачи. Первый и самый распространенный — использовать скрипты, но так как в этой статье мы скрипты не трогаем, остановимся подробнее на втором. Он подразумевает не совсем корректное использование параметра scope, но поможет нам прощупать канал провайдера глубже, чем до шлюза.

Принцип прост:

Вместо традиционного указания default gateway=шлюз провайдера, мы скажем роутеру что default gateway это какой-то из всегда_доступных_узлов (например 8.8.8.8 или 8.8.4.4) и он в свою очередь доступен через шлюз провайдера.

Теперь разберем, что происходит чуть подробнее:

Хитрость в том, что шлюз провайдера не знает о том, что 8.8.8.8 или 8.8.4.4 — это роутер и направит трафик по обычному пути.

Наш mikrotik считает, что по умолчанию весь интернет трафик нужно отправлять на 8.8.8.8, который напрямую не виден, но через 10.100.1.254 доступен. А если пинг на 8.8.8.8 пропадает (напомню что путь к нему у нас жестко указан через шлюз от ISP1) то mikrotik начнет слать весь интернет трафик на 8.8.4.4, а точнее на рекурсивно определенный 10.200.1.254 (ISP2).

Но у меня пару раз возникала ситуация, когда интернет через шлюз провайдера работает, а вот конкретный узел или сеть нет. В таких случаях вышеописанный метод не очень-то помогает и для обеспечения бесперебойной работы мне приходилось проверять доступность узла уже с помощью скриптов. Кстати, если кто знает решение файловера на один внешний хост без применения скриптов и протоколов динамической маршрутизации — поделитесь рецептом.

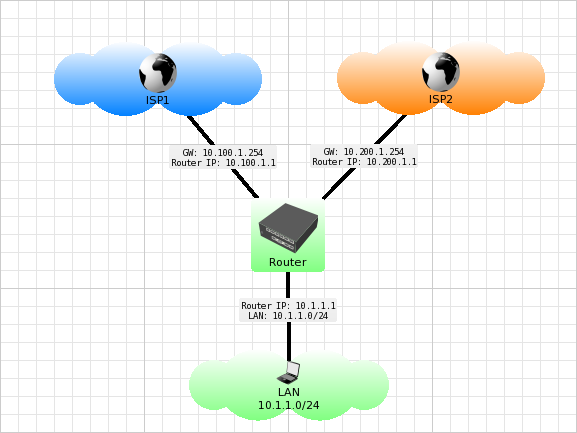

Load Balancing

Теперь давайте рассмотрим другую схему:

В ней второй второй канал уже не резервный, а равноценный. Почему бы не использовать оба канала одновременно, повысив таким образом пропускную способность?

Начинаем настраивать Load Balancing

Первое правило Load Balancing — следить за соединениями: на пришедшее извне соединение отвечать с того же адреса, на который оно пришло. Для исходящих соединений — отправлять пакеты только через тот адрес, с которым установилось соединение.

Второе, что тоже важно понимать — нужно разделять понятия входящего и исходящего трафика. Дело в том, что для исходящего трафика роутер может решать, по какому пути он пойдет, а входящий трафик для него как «трафик Шредингера». Пока его нет, наш mikrotik не знает, через какой интерфейс он придет, а когда пришел — менять интерфейс уже поздно.

Третье — балансировка каналов не является резервированием. Это две отдельные функции.

Готовимся принять «трафик Шредингера»

Итак, при любом варианте балансировки канала нам нужно сначала подготовиться к принятию входящего трафика и научить mikrotik отвечать на входящие соединения в тот же канал, из которого они пришли. С помощью маркировки соединений и последующей маркировки маршрутов для них мы, по сути, делаем несколько таблиц маршрутизации, отдельных для каждого внешнего адреса.

Таким образом mikrotik будет проводить каждый пакет помеченного соединения по соответствующей таблице маршрутизации и внешние адреса (10.100.1.1, 10.200.1.1) будут доступны извне без путаницы в каналах и маршрутах.

Делим исходящий трафик

Для распределения исходящего трафика по интерфейсам, нам всего-то нужно повесить соответствующую марку маршрута на соединение. Сложность в том, что нужно решить на какое соединение вешать метку ISP1, а на какое ISP2.

Существует несколько вариантов разделения соединений по группам:

1) Делим исходящий трафик, прикручивая марку намертво

Правила, балансирующие трафик мы можем прописать жестко:

Например мы хотим настроить важные для нас протоколы HTTP(80 port), HTTPS (443 port), POP (110 port), SMTP (25 port) через ISP1, а весь остальной трафик пустить через второго провайдера:

2) Делим исходящий трафик, выбирая каждое Н-ое соединение

Можем делить соединения по-порядку. Первые налево, вторые — направо. Все просто.

3) Делим исходящий трафик, используя PCC (per connection classifier)

PCC подходит к дележу трафика чуть сложнее. Он разделяет трафик по группам, основываясь на данных TCP заголовка (src-address, dst-address, src-port, dst-port).

Делим исходящий трафик, используя ECMP (equal cost multipath routing)

На мой взгляд самый простой и вкусный вариант разделения траффика:

Mikrotik сам поделит трафик по шлюзам, используя round-robin алгоритм.

Кстати, в версии 6.Х RouterOS mikrotik поломал check-gateway в ECMP, так что использовать конструкцию

/ip route add gateway=10.100.1.254,10.200.1.254 check-gateway=ping можно и логично, но абсолютно бесполезно.

Для пометки неживых маршрутов в ECMP нужно создать дополнительные маршруты, которые используют каждый из gateway по-отдельности. С включенным check-gateway разумеется. Помечая маршрут неактивным, mikrotik делает это для всех.

И последнее немаловажное замечание про скорость каналов

Возьмем 2 неравнозначных канала, например, 100 мбит и 50 мбит. Сбалансируем их через Nth, PCC или ECMP. Какую суммарную пропускную способность получим?

На самом деле — где-то около 100 мбит (самый слабый канал Х раз).

Происходит это потому, что mikrotik понятия не имеет о пропускной способности каналов, он ее не измеряет. Он просто делит трафик на относительно равные группы.

Побороть этот нюанс можно правильно проектируя группы исходящего трафика, с учетом пропускной способности каналов.

в ECMP это можно сделать указав более скоростной шлюз несколько раз, тем самым повышая частоту его использования.

В PCC тоже можно сделать неравные группы:

Спасибо за внимание.

Удачи в настройках безотказных систем маршрутизации.