Содержание

- 1 Предыстория: iOS – один, а Android – великое множество

- 2 Рут и джейлбрейк: два названия одной проблемы

- 3 Статистика: когда числа врут

- 4 Почему же iPhone лучше защищен, чем безымянный Android Васи?

- 5 Хочу защищенный смартфон. Что выбрать?

- 6 Вступление

- 7 Уровень обнаружения мобильных угроз вырос вдвое

- 8 Атаки случаются и на iOS

- 9 Android прогрессирует

- 10 Мобильная стратегия вредоносного ПО

Известно, что iPhone сложнее взломать, чем среднестатистический смартфон на Android. Поэтому принято считать, что iOS автоматически защищена лучше, чем операционная система Google. На самом деле, все с точностью наоборот.

Предыстория: iOS – один, а Android – великое множество

Нет, никто не сошел с ума. Но один из авторов «Хакера», Евгений Зобнин, попробовал составить численную статистику и разобраться с известными уязвимостями. По-русски: сначала посчитал все «дырки» в системах, которые позволяют получить доступ к данным пользователя. А потом выкинул из них все те, которые не относятся к Android.

Как не относятся к Android? Почему iOS – дырявое ведро, ведь доказано обратное? Все оказывается очень просто. Когда мы говорим «iPhone», мы подразумеваем целую экосистему, включающую сам смартфон, операционную систему, сервера Apple и команды разработчиков. Когда мы говорим «смартфон на Android», мы тоже представляем себе целую цепочку. Команда Apple одна. Оболочка – тоже одна. Проблемы тоже распространяются на все устройства. Как и отсутствие «дырок в системе».

С Android все хуже. Каждая мало-мальски «серьезная» компания не только адаптирует общедоступные драйвера, но и калечит операционную систему: вносит дополнительные функции, собственные оболочки, дорабатывает системные приложения и добавляет кучу программного мусора. Поэтому таких цепочек, какие мы представляем при слове «iPhone» – великое множество. Конечно, не отдельная для каждой модели смартфона, и даже не отдельная для каждой компании. Но как минимум своя собственная у каждого крупного бренда.

А еще смартфоны под управлением Android используют процессоры 2 крупных разработчиков (если рассматривать планшеты – все еще 3): MediaTek и Qualcomm. Каждая из компаний, производящих процессоры (точнее, однокристальные платформы, SoC), выпускает собственные драйвера. Аналогично – производители модулей в составе смартфона.

У Apple – 1 команда разработки и доработки. У Android их огромное число. Проблемы вносит и исправляет каждая, часто отдельно от других.

Рут и джейлбрейк: два названия одной проблемы

Как поясняет Евгений, для анализа статистики уязвимостей каждой из мобильных операционных систем стоит рассмотреть джейлбрейк – получение прав рут. Сколько требуется времени, чтобы получить рут на iPhone? В зависимости от версии:

- iOS 6.0 — взломана в тот же день;

- iOS 7.0 — взломана спустя 95 дней;

- iOS 7.1 — взломана спустя 25 дней;

- iOS 8.0 — взломана спустя 35 дней;

- iOS 8.1.1 — взломана спустя 12 дней;

- iOS 9.0 — взломана спустя 28 дней;

- iOS 9.1 — взломана спустя 142 дня;

- iOS 10 — взломана спустя 106 дней.

Для Android все несколько хуже. У MediaTek системный загрузчик фактически не защищен: любой пользователь или зловредная программа, установленная пользователем (и получившая при установке от него необходимые права) могут получит рут и полный контроль над операционной системой в несколько касаний. У операционных систем для аппаратов на базе процессоров Qualcomm для этого требуется немного больше времени и сил.

Впрочем, есть смартфоны, у которых разблокировать загрузчик легально нельзя. У Xiaomi, например, для этого необходимо сначала получить разрешение у компании. И только потом приступить к сложной замене фирменного защищенного загрузчика взломанным. Уже он даст доступ к системе.

Защита Android зависит от разработчика смартфона, а не операционной системы.

Статистика: когда числа врут

Если рассмотреть общую статистику уязвимостей операционных систем, благодаря которым злоумышленник (человек или программа) может получить доступ к данным или аппаратным ресурсам смартфона, iOS намного надежнее:

- Android — 1308 уязвимостей.

- iOS — 1275 уязвимостей.

Но если детально рассмотреть эти цифры, все становится неоднозначно. Например, среди последних уязвимостей Android как минимум 2 – вина не операционной системы, а разработчика драйверов для USB и Wi-Fi (Qualcomm). Встречаются и ошибки непрофессиональных разработчиков китайских устройств – таких команд великое множество, и но фоне 10 смартфонов крупных брендов ошибки в программном обеспечении 100 свежих моделей «китайцев» мгновенно портят статистику.

Получается, что проблемы можно разделить на 2 категории: «дыры» в системе и ошибки в драйверах сторонних разработчиков. Евгений рассмотрел выборку из репрезентативную (правильную) 100 последних известных проблем. Для Android:

- 29 — драйверы Qualcomm;

- 28 — уязвимости Android;

- 20 — ядро CAF, развиваемое Qualcomm;

- 9 — драйверы Mediatek;

- 7 — драйверы Broadcom;

- 4 — уязвимости в прошивках производителей;

- 3 — драйверы Nvidia;

И iOS:

- 99 — уязвимости iOS;

- 1 — драйвер Qualcomm.

Разработчики iOS в 3,5 раза чаще разработчиков Android допускают критические ошибки, приводящие к возможности заражения или потере данных.

Почему же iPhone лучше защищен, чем безымянный Android Васи?

Не смотря на статистику, баги iOS быстро исправляются. Апдейты системы получают все пользователи актуальных версий смартфонов, без исключения. У Android-смартфонов печальнее: только некоторые бренды уделяют должное внимание своевременному обновлению своих прошивок.

Самое неприятное, что крупные компании «забывают» обновлять свои устройства даже чаще, чем «китайцы». Еще на памяти ситуация с LG и Sony, отказывавшим в обновлении устройствам моложе года.

Могу ошибаться, но стабильные обновления выпускает только Google (включая партнерские смартфоны проекта Android One), Samsung, OnePlus и Xiaomi. Причем последняя «штопает дыры» еженедельно, даже не спрашивая покупателя – нужно ли.

Ошибки в Android могут распространяться с устаревшей системой 2-3 года. Ошибки в iOS просто исчезают после выпуска новой версии. Если бы не это, покупатели смартфонов Apple были бы жутко разочарованы – компания допускает очень много критических ошибок.

Хочу защищенный смартфон. Что выбрать?

Cамая надежная защита – купить смартфон бренда, уделяющего достаточное внимание обновлениям операционной системы.

-

Лучше всего – Google Nexus, Pixel или смартфон проекта Andro >

При желании вредоносную программу можно подхватить и на iPhone, и на старенькую «звонилку». Невозможно выбрать «правильный» или «наиболее защищенный» смартфон, но можно правильно и безопасно им пользоваться.

Телефон без батареи – самый безопасный телефон?НЕТ!

Android, iOS … Обе вы хороши

Еще 10 лет назад пришлось увидеть, как смеялись над владельцем смартфона: как это человек умудрился подхватить вирус на телефон, еще бы на тостер подхватил! Сегодня существованию вредных программ на телефону не удивляются. Угрозы со времен Symbian стали более серьезными, а злоумышленники более хитрыми.

Когда говорили, что Android – свалка вирусов по сравнению с iOS, и что на iPhone просто невозможно подцепить что-то вредное. Тем не менее, недавно были найдены (и официально признанные) десятки вредных программ, которые распространялись через официальный магазин программ Apple. Пользователи не имели шансов что-то заподозрить, но могли потерять и конфиденциальность переписки, и деньги с банковских счетов. Случай не первый: иногда трудно поверить, насколько глупы дыры бывают в iOS. Что касается Android, то наличие вредных программ даже в официальном магазине – давно известный факт.

Как утверждает Эдвард Сноудэн, от спецслужб не защищен никакой смартфон. В пример он приводит набор программ Smurf Suite, с помощью которого британские спецслужбы могут отправить на любой телефон зашифрованное сообщение, которое даст доступ ко всему: местоположения пользователя, камеры и микрофона в телефоне, даже его батареи. Иначе говоря, отключать телефон не имеет смысла – программа его тайно включит и будет с выключенным экраном следить за пользователем. Имеют ли белорусские спецслужбы такие программы, неизвестно.

К тому же ни Android, ни iOS, ни другие операционные системы не защитят от прослушивания звонков со стороны оператора (а то и без его ведома). Не защитит от прослушивания и статус кандидата в президенты. Оператор всегда знает местонахождение пользователя – через то, с какими базовыми станциями соединяется радиомодуль телефона. Говорят, белорусские спецслужбы, например, получили доступ к данным операторов о местонахождении участников Площади-2010 и вызвали их на допросы.

Доверяйте Google и Apple, но не полностью

Смотрите, чтобы в настройках безопасности Android у вас стояла галочка напротив «проверять программы» и не стояла напротив «неизвестных источников».

С вредными программами в официальных каналах Google и Apple борются более-менее успешно. Подхватить что-то вредное из AppStore и Play Store обычно непросто. Тем не менее, угрозу возможно и подхватить, и распознать: внимательно смотрите, не требует программа право отсылать платные СМС или делать платные звонки.

Или не станет порно-браузер делать фото того, как вы им … гхм … пользуетесь, а потом просить 500 долларов за то, чтобы не публиковать эти фото. Конкретно этот порно-браузер не распространялся через официальные каналы, но и в AppStore, и в Play Store есть программы с подозрительными правами на камеру или микрофон. Перед установлением программы телефон предупредит вас, что разрешается программе – читайте и анализируйте такие предупреждения!

И Android, и iOS по умолчанию не позволяют ставить программы из неофициальных источников.

Но на Android этот запрет легко отключается – достаточно зайти в настройки, там отыскать пункт «Безопасность», а в нем позволит «Неизвестные источники». Итак, зайдите, найдите и запретите, когда позволяли (снимите галочку, если она там стоит). Даже если вы не собираетесь что-то ставить из неизвестных источников, вредоносная программа при таком разрешении может отнестись без вашего ведома. Если же собираетесь что-то устанавливать из неофициальных каналов, помните, что ничто не гарантирует безопасности, даже позитивные комментарии и хорошие оценки (их может написать и поставить сам автор вредоносного кода).

На смартфонах также можно получить права администратора – «root-доступ» на Android и «jailbreak» на iOS. Эти права позволяют сделать со смартфоном невероятные вещи (например поставить на него Windows XP), но в то же время открывают преступникам легкий доступ ко всему и сразу. Даже «несокрушимый» мессенджер Telegram взламывается при наличии прав администратора – не надо ломать сам Telegram, можно получить доступ к переписке (и всего остального, что показывается на экране) через память телефона.

Антивирусы не сработают

Точнее, мобильные антивирусы сработают в среднем в 99,5% случаев (именно такую цифру приводят тестировщики антивирусов с av-test.org). Неплохо, но не идеально. Определенную часть новых вирусов антивирусы пропускают, и месяц от месяца их результаты нестабильны. Тот антивирус, который в этом месяце не пропустить ни одной угрозы, в прошлых имел «дыры», может будет иметь и в последующих.

Создатели Android и iOS вообще считают антивирусы бессмысленными. По словам представителя отдела безопасности Android, они не дают лучшей защиты, чем та, которую и так имеет операционная система. А Apple то вообще удаляет из AppStore программы, которые называют себя антивирусами, а на самом деле не делают ничего полезного.

Привычкой Windows-пользователей к антивирусов пользуются и злоумышленники. Нередко на веб-страницах можно увидеть, как всплывают окна: «У вас найдено 286 вирусов”, “Скачайте бесплатный антивирус, система под угрозой» и подобные. Под ними, как ни странно, прячутся зловредные программы, которые даже могут называть себя антивирусами.

Не дай КГБ батарею, дай КГБ Signal

Есть программы, которые позволяют вести разговоры, защищенные от спецслужб и злодеев. Если только в телефоне не стоит жучок или продвинутый вирус

Популярный в народе «способ» борьбы с прослушиванием – выключить телефон и вынуть из него батарею. Ведь, говорят, даже по тому, как разряжалась батарея, можно вычислить местонахождение пользователя. Но «способ» этот в кавычки, так как неизвестно, сработает ли он. Без батареи телефон не сможет запустить вредоносную программу, но «жучок», который могут поставить в телефон, имеет и собственную батарею – или независимую от телефона, или такую, что будет подзаряжаться от батареи телефона.

Да, вас могут прослушать, так, даже с выключенной батареей. Но это не причина отказываться от любых телекоммуникаций в обычной жизни. Стоит уменьшить вероятность прослушивания и взлома, сделать работу спецслужб тяжелее, а воздерживаться от разговоров – только в крайнем случае.

Например, обычные звонки можно заменить на разговоры через Signal, RedPhone или SilentPhone (https://silentcircle.com/products-and-solutions/software/). Тогда звонки не смогут прослушивать через оператора, придется взламывать сам телефон.

Переписываться лучше не через Skype – даже если в переписке вы не вспоминаете ничего незаконного, с нее можно узнать ваши пароли, местонахождение и обильно другого. Об безопасных альтернативах можно прочесть здесь. Пожалуй, самая популярная из них – это Telegram.

В случае, если хочется получить анонимный доступ к интернет-сайтам, можно использовать Tor. Стоит не забывать и о 7 правил интернета, которые мы обычно игнорируем: сложные пароли, двухэтапная аутентификация, режим инкогнито в незнакомых местах, внимание к фальшивым сайтам вроде gmail.ru и другие.

С Айфоном все же спокойнее

Blackphone 2, Android-смартфон, создатели которого заявляют о продвинутом шифрованим данных пользователя.

Несмотря на то, что взломать можно любой телефон, следует признать: под iPhone существует меньше вредных программ (особенно в официальном App Store), его можно защитить от нежелательного использования через сканер отпечатков пальцев (на некоторых Android-смартфонах сканер пальцев тоже есть, но не такой удобный), на нем труднее включить опасные настройки. Не сказать, что Android – это сплошная «дыра» в безопасности, но с ним придется чаще думать, что делаешь.

Да iPhone не без греха: во-первых, большинство пользователей не знает упомянутых выше базовых правил безопасности, а во-вторых, он популярен и среди покупателей, и среди хакеров. Значительно меньше вредных программ под Windows Phone, еще меньше – под Firefox OS или Ubuntu Phone, телефонов на которых в Беларуси считанные единицы. Эти «операционки» сами по себе не сказать чтобы были более безопасны, но телефон с ними минимум вызовет удивление у злоумышленника- что это, как с этим работать?

Что касается Android, то его некоторые модифицируют так, что заявляют о полной защищенности своих телефонов. Среди таких – создатели Blackberry, традиционно ориентированные на защиту корпоративной информации, со своим Android-смартфоном Blackberry Priv. А создатели Blackphone «вшили» глубоко в систему продвинутые механизмы шифрования. Подобной защищенности можно достичь и самостоятельно, но Priv и Blackphone предлагают безопасность сразу, «из коробки».

Главное – не думайте, что достаточно просто купить iPhone, чтобы вас не взломали, или что нужно носить старенькую Nokia 3310 и вынимать из нее батарею, чтобы за вами не проследили. Следует оценивать, насколько вероятно прослушивание именно вашей беседы – и насколько серьезно нужно «шифроваться».

Публикуется с разрешения Белорусской службы «Радио Свобода»

Риски безопасности есть на всех мобильных устройствах, но к Android это относится больше других по причине её открытой природы, медленного распространения обновлений и отсутствия надлежащих запретов приложениям.

Вступление

Операционные системы Android и iOS доминируют на рынке мобильных устройств. Ни одно устройство нельзя назвать полностью защищённым, но Android пользуется большей популярностью у создателей вирусов и вызывает большие проблемы в корпоративном сегменте.

Android-устройства в последние годы всё чаще применяются на предприятиях, поэтому компаниям нужны стратегии по минимизации рисков, считает исследовательская компания J. Gold Associates.

Аналитик Джек Голд утверждает, что поскольку Android является открытой операционной системой, каждый может заглянуть внутрь. Того же самого нельзя сделать на iOS. Например, разработчики из компании LG могут продавать смартфоны с видоизменёнными версиями Android. Если допустить ошибки при внесении изменений в Android, могут появиться уязвимости. Эти уязвимости не останутся незамеченными.

Даже если разработчик вносит небольшое изменение в работу приложений на Android, может появиться дыра в системе безопасности. Если просто поменять внешний вид и поведение мессенджера, попутно можно добавить в него уязвимость. В этом заключается проблема открытого кода, которую никогда не обнаружишь без тестирования.

Система Apple iOS является значительно более ограниченной. Она не даёт сторонним разработчикам таких широких возможностей и Apple не показывает исходный код системы. Смартфоны iPhone и планшеты iPad по сравнению с Android-устройствами сложнее взломать. Apple накладывает различные ограничения и периодически проверяет, не взломана ли система на вашем устройстве. Поскольку Apple контролирует аппаратное и программное обеспечение, компания имеет возможность усиливать безопасность.

Отчасти Android стала жертвой своего успеха. Совокупная доля Android и iOS составляет 94%, говорится в исследовании Forrester Research. На долю Android приходится 73%, в 2016 году у системы было 1,8 млрд. пользователей. На этот год прогнозируется доля 74%, тогда как у Apple она составляет 21%, а у Windows Phone всего 4%.

Когда Android находится под ударом, она более уязвима, поскольку на ней больше устройств и больше людей. Другой проблемой является малое распространение последней версии Android на активных устройствах. Обновления получают далеко не все пользователи, в отличие от устройств Apple.

Предприятия часто разрабатывают собственные приложения, что также создаёт уязвимости в коде системы. Приложения в наши дни редко пишут с нуля, особенно когда это происходит за пределами подразделений разработки компаний. Разработчики обычно используют онлайн-библиотеки с компонентами с открытым исходным кодом. Эти куски кода работают как строительные блоки для сборки кастомных мобильных приложений. Эти блоки можно модифицировать, но они могут содержать в себе уязвимости.

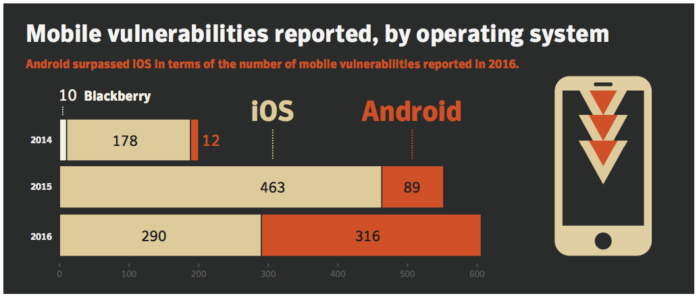

Уровень обнаружения мобильных угроз вырос вдвое

Согласно докладу Internet Security Threat Report от компании Symantec, уровень обнаружения угроз на мобильных устройствах в 2016 году вырос в два раза и составил 18,4 млн. образцов водоносного кода. Подобные угрозы наблюдались и в 2015 году, а всего за последние два года 5% устройств были целью для инфицирования.

По данным Symantec, с 2014 по 2016 год уровень уязвимостей на iOS остался почти неизменным. Количество новых семейств вредоносных программ на Android значительно уменьшилось, с 46 в 2014 году до 18 в 2015 и всего 4 в 2016, но система остаётся главной целью мобильных атак.

Совокупный объём вредоносных Android-приложений в 2016 году вырос на 105%, но в 2015 этот рост был ещё больше и составлял 152%.

Мобильные вредоносные угрозы группируются по «семействам» и «вариантам». Вредоносное семейство представляет собой коллекцию угроз с похожими типами атак. В 2014 году всего было 277 семейств вредоносных приложений, в 2015 значение выросло до 295, в 2016 до 299. Количество растёт медленно, но общее число угроз остаётся значительным.

Однако эти числа не дают полный картины. Количество вредоносных вариантов, которые пытаются задействовать найденные уязвимости, значительно больше, о чём Голд написал в прошлом году в статье о работе Android в корпоративном окружении.

Варианты представляет собой модификации, которые хакеры вносят во вредоносный код, их количество может исчисляться тысячами. Например, в прошлом году было 59 вариантов 18 новых семейств вредоносных приложений, что означает более 1000 новых мобильных вредоносных вариантов, по данным Symantec. Вредоносные мобильные варианты на каждое семейство в 2016 году выросли больше чем на четверть, в 2015 году рост составил 30%.

Это серьёзная проблема. У организаций, где работники приносят собственные устройства, нет выбора. Там не знают, установлены на устройства последняя и самая безопасная версия операционной системы или нет. Редко встречаются случаи, когда организации следят за этим и разрешают работу только обновлённых устройств.

Поскольку в 2016 году было меньше новых вредоносных семейств, но больше вариантов, Symantec делает вывод, что злоумышленники отдают предпочтение доработке и модификациям существующих семейств вместо создания новых.

Атаки случаются и на iOS

Хотя атаки на системе Apple iOS происходят нечасто, три уязвимости нулевого дня были задействованы в целенаправленных атаках по инфицированию смартфонов вредоносной программой Pegasus в 2016 году. Это шпионская программа, которая может предоставить доступ к переписке, звонкам и электронным письмам. Также она способна собирать информацию с устройств, из приложений, таких как Gmail, Facebook, Skype и WhatsApp.

Для атаки нужно было послать ссылку на устройство жертвы через текстовые сообщения. Если нажать на эту ссылку на взломанном аппарате, Pegasus пробирался на устройство и начинал сбор данных.

Используется уязвимость в составе фреймворка Safari WebKit, информационная утечка в ядре системы и проблема с повреждением памяти ядра, которая может привести к взлому устройства.

Заражение всего одного мобильного устройства в сети предприятия может стоить ему в среднем $9485, говорится в прошлогоднем докладе института Ponemon. Потенциальные финансовые последствия хакерского взлома мобильного устройства сотрудника с кражей данных на вход и конфиденциальной информацией компании могут быть ещё выше. Расследование, сдерживание и устранение стоят в среднем $21042.

Опрос 588 системных администраторов институтом Ponemon в феврале 2016.

Большинство атак на мобильные устройства связаны с кражей хакерами конфиденциальной информации, такой как списки контактов, попытками отправки текстовых сообщений или запуска атак «отказ в обслуживании». Атаки вымогателей с шифрованием файлов до сих пор были редкими, но с учётом их распространения на ПК расслабляться не стоит.

У пользователей на смартфонах обычно хранятся важные для них данные. Если с аппаратом что-то случится, у них могут быть проблемы, масштаб которых на предприятиях ещё выше.

Android прогрессирует

Среди новых векторов атак вредоносных приложений Android попадает под прицел чаще всего, уверены в Symantec. Заметное изменение было в 2016 году: Android обошла iOS по числу найденных уязвимостей, тогда как в предыдущие годы iOS лидировала с весомым преимуществом.

Отчасти это связано с улучшениями механизмов защиты архитектуры Android и ростом интереса исследователей к мобильным платформам, говорится в докладе. После взрывного 2015 года серьёзные улучшения в архитектуре Android намного усложнили процесс инфицирования системы и извлечение выгоды от инфицирования.

Уильям Стофена из компании IDC в сфере мобильных исследований считает, что Google в последние годы сделала согласованные шаги по получению контроля над Android по сравнению с ранним периодом, когда каждый мог вносить изменения в исходный код.

Например, Google теперь управляет исходным кодом, чтобы разработчики приложений и производители устройств проходили тесты на совместимость. Новая версия Android O может быть не такой открытой, как предыдущие. Стофега утверждает, что исходный код может быть закрыт, что затруднит взлом системы. Был сделан большой прогресс, но ещё есть над чем работать.

Производители смартфонов и планшетов на Android, такие как Samsung, также усиливают безопасность. Приложение безопасности Samsung Knox обеспечивает работу в контейнере и разделяет персональные и рабочие данные при помощи создания виртуального окружения внутри Android с собственным домашним экраном, загрузчиком, приложениями и виджетами.

Knox создаёт контейнер, чтобы доступ был только у авторизованного персонала. Все файлы и данные, электронные письма, контакты и браузеры зашифрованы внутри контейнера.

Knox также позволяет пользователям безопасно добавлять приложения в My Knox Container через магазин Google Play. Попав в контейнер, приложения используют механизмы безопасности Knox.

Мобильная стратегия вредоносного ПО

Всё больше компаний в своей деятельности используют мобильные устройства, поэтому для противостояния вредоносному ПО используется довольно простой метод: регулярное обновление приложений и системы. К сожалению, на Android вопрос обновлений далеко не прост.

Организациям с применением персональных устройств на работе трудно заставить сотрудников обновлять их. Даже при применении рабочих устройств обновление может быть проблемой и вызывать отторжение пользователей. Несмотря на это, крайне важно устанавливать обновления безопасности сразу после их релиза.

Компаниям следует избегать «мобильной» стратегии безопасности. У них должна быть всеобъемлющая стратегия информационной безопасности и мобильная должна быть её частью. Если пытаться делать на мобильных устройствах что-то уникальное, это может не подойти к остальным устройствам компании, таким как ПК. Если же применяется всеобъемлющая политика безопасности, можно делать всё что требуется в мобильной стратегии, если это соответствует данной политике.

Например, компании начинают использовать шифрование на мобильных устройствах для защиты своих данных, но при этом не шифруют их на персональных компьютерах. И наоборот, если компании используют двухфакторную авторизацию на компьютерах для доступа к корпоративным приложениям, они должны делать то же самое на мобильных устройствах. Сначала нужно провести оптимизацию политики безопасности, а затем разобраться с тем, что можно сделать на отдельных устройствах.

Специалисты рекомендуют предприятиям обновлять программное обеспечение на корпоративных мобильных устройствах и регулярно выпускать оповещения для сотрудников, чтобы они делали то же самое на своих устройствах. Важно напоминать работникам об опасности скачивания приложений из неизвестных источников.

Symantec рекомендует системным администраторам обращать пристальное внимание на разрешения, которые запрашивают мобильные приложения. Они могут быть индикатором вредоносной активности. Предоставляющие своим сотрудникам мобильные устройства компании должны убедиться, что эти устройства обладают расширенными возможностями для корпоративного применения. Google удовлетворяет потребности многих клиентов на Android при помощи корпоративных обновлений, которые известны как Android at Work. Мобильные устройства с Android at Work предлагают разделённые на сегменты рабочие места и профили, которые позволяют отделить рабочие и персональные данные.

Некоторые новые мобильные угрозы обладают свойствами руткитов и способны вносить изменения в операционную систему для получения прав администратора в корпоративных системах. Предприятия должны устанавливать программное обеспечение для обнаружения рута мобильных устройств или сразу приобретать устройства, где подобное программное обеспечение установлено изначально. Это даст возможность проверить низкоуровневый код, который запускается на устройстве, что позволит заблокировать выполнение рута или заменить поврежденную операционную систему.

Производители устройств могут сыграть ключевую роль в повышение безопасности смартфонов и планшетов. Некоторые из них не выпускают обновлений системы в течение многих месяцев. Для предприятий это должен быть сигнал о том, что устройства этого производителя лучше не использовать.

Хотя добавление механизмов безопасности в мобильные устройства рекомендуется, ещё важнее придерживаться безопасных подходов к работе. Нужно обучать сотрудников, как правильно работать в интернете: не скачивать приложений из неизвестных магазинов и сайтов, не переходить по подозрительным ссылкам и не открывать неожиданные вложения в сообщениях и электронных письмах.